サプライチェーン評価制度に向けたセキュリティ対策

2026年の脅威動向と、新たな「評価制度」への対応

2026年度末開始を目指す「サプライチェーンセキュリティ評価制度」。

本コラムでは、最新の制度構築方針を基に、NIST CSFに沿った評価の全体像や★3・★4のポイント、取引先管理の考え方を解説します。

コラムの概要

取引先を経由して侵入するサプライチェーン攻撃が企業全体のリスクとして拡大している。サプライチェーン全体の安全性を評価する新制度が整備され、段階的な対応が求められている。

中でも、ID・パスワードや管理者権限の適切な管理といった基本的対策の強化が重要である。

重要なキーワード

- サプライチェーン攻撃:取引先や外部企業を経由して自社に侵入するサイバー攻撃

- セキュリティ評価制度:企業の安全対策の実施状況を段階的に評価する仕組み

最も伝えたい結論

企業のセキュリティは自社だけで完結せず、取引先を含めた全体で対応する必要がある。そのためには、IDやパスワードを中心とした基本的な防御対策の整備が不可欠である。

1.情報セキュリティの脅威とサプライチェーン

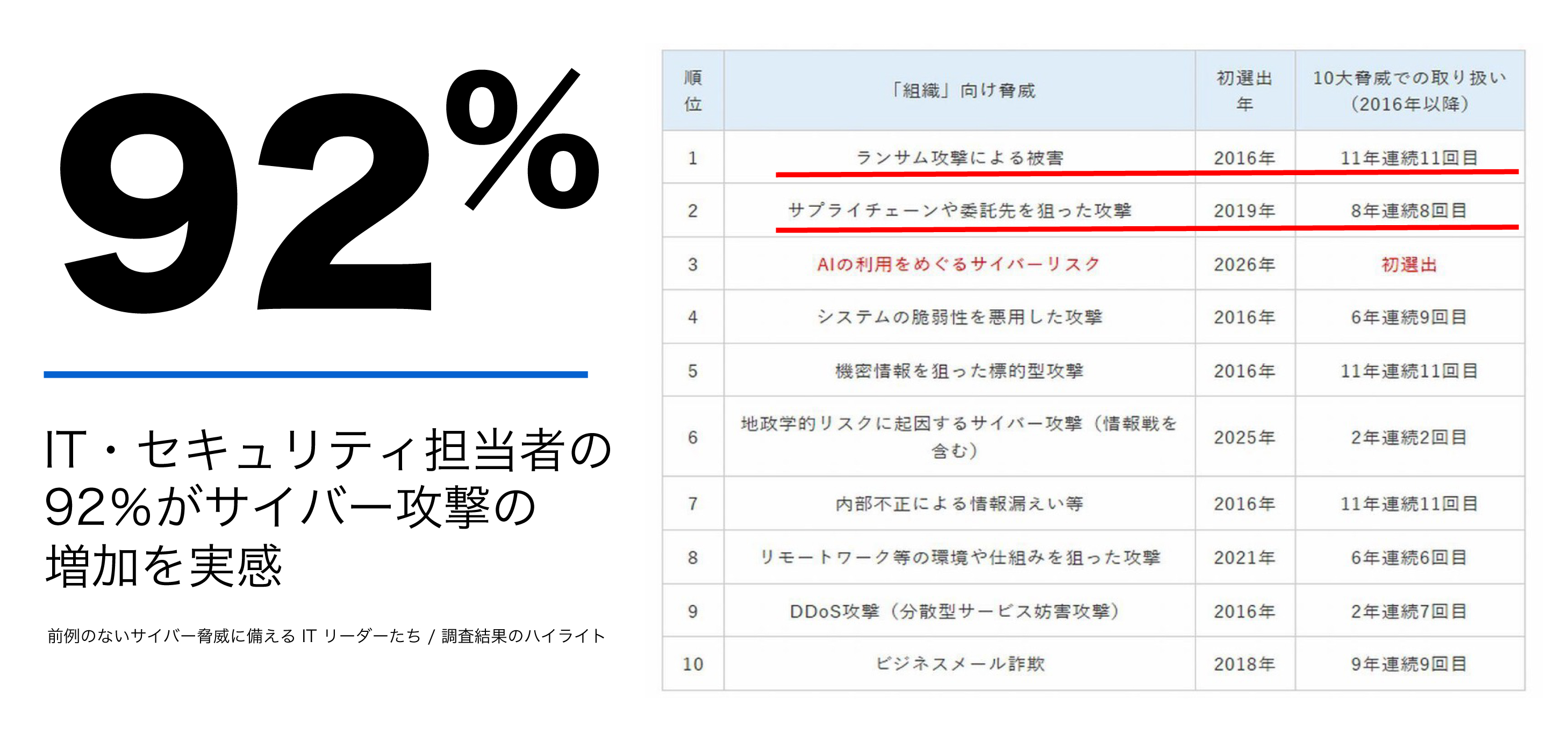

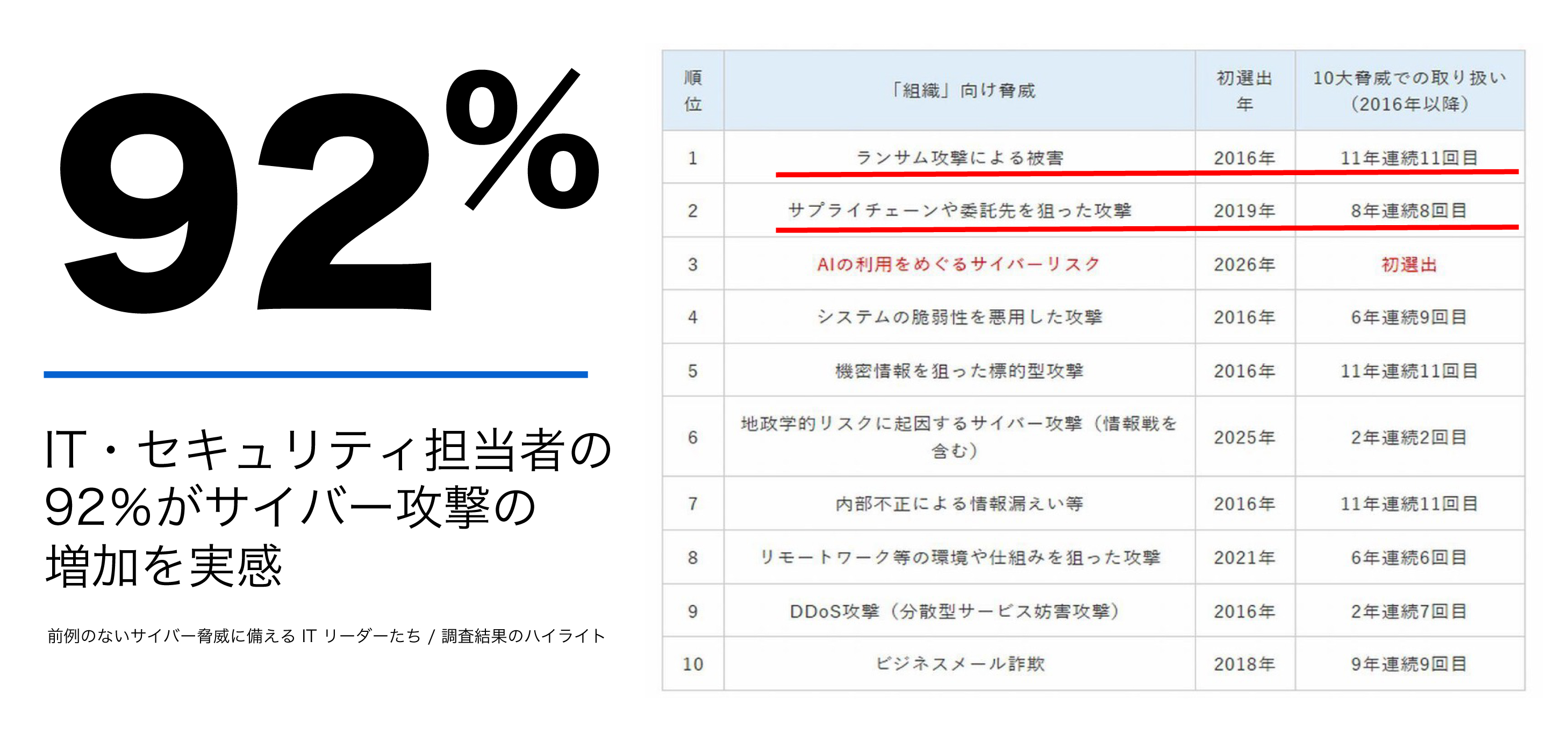

現代のビジネス環境において、ITインフラは企業の生命線です。しかし、その利便性の裏でサイバー攻撃は激化の一途をたどっています。独立行政法人情報処理推進機構(IPA)が発表した「情報セキュリティ10大脅威 2026」によると、組織向け脅威の第1位は「ランサム攻撃による被害」であり、第2位には「サプライチェーンや委託先を狙った攻撃」がランクインしています。

出典:情報処理推進機構 情報セキュリティ10大脅威 2026

https://www.ipa.go.jp/security/10threats/10threats2026.html

特に注目すべきは、ITリーダーの92%がサイバー攻撃の増加を実感しているという調査結果です。セキュリティインシデントを経験した企業のうち、10%が「10億円超」の経済的損失を被っており、14.2%が1ヶ月以上の業務停止や重大な支障を経験しています。もはやセキュリティ対策は、単なる「ITの課題」ではなく、企業の存続を左右する「経営の最重要課題」となっています。

https://www.ipa.go.jp/security/10threats/10threats2026.html

特に注目すべきは、ITリーダーの92%がサイバー攻撃の増加を実感しているという調査結果です。セキュリティインシデントを経験した企業のうち、10%が「10億円超」の経済的損失を被っており、14.2%が1ヶ月以上の業務停止や重大な支障を経験しています。もはやセキュリティ対策は、単なる「ITの課題」ではなく、企業の存続を左右する「経営の最重要課題」となっています。

2.多様化・巧妙化する攻撃パターン

攻撃者の手法は日々進化し、より巧妙になっており、以下のようないくつかの代表的な攻撃パターンが挙げられています。

- フィッシング・中間者攻撃:信頼できる組織を装い、偽サイトへ誘導してログイン情報を盗み取ります。

- 認証情報の侵害:ブルートフォース(総当たり)攻撃、辞書攻撃、クレデンシャルスタッフィング(漏洩情報の使い回し)などにより、パスワードを割り出します。

- マルウェアによる窃取:キーロガーや、ブラウザ情報を自動で抜き取る「インフォスティーラー」などが猛威を振るっています。

- クリックフィックス:ユーザー自身にコマンドを実行させることで検知を免れる、新たな手法も登場しています。

3.急増するサプライチェーン攻撃

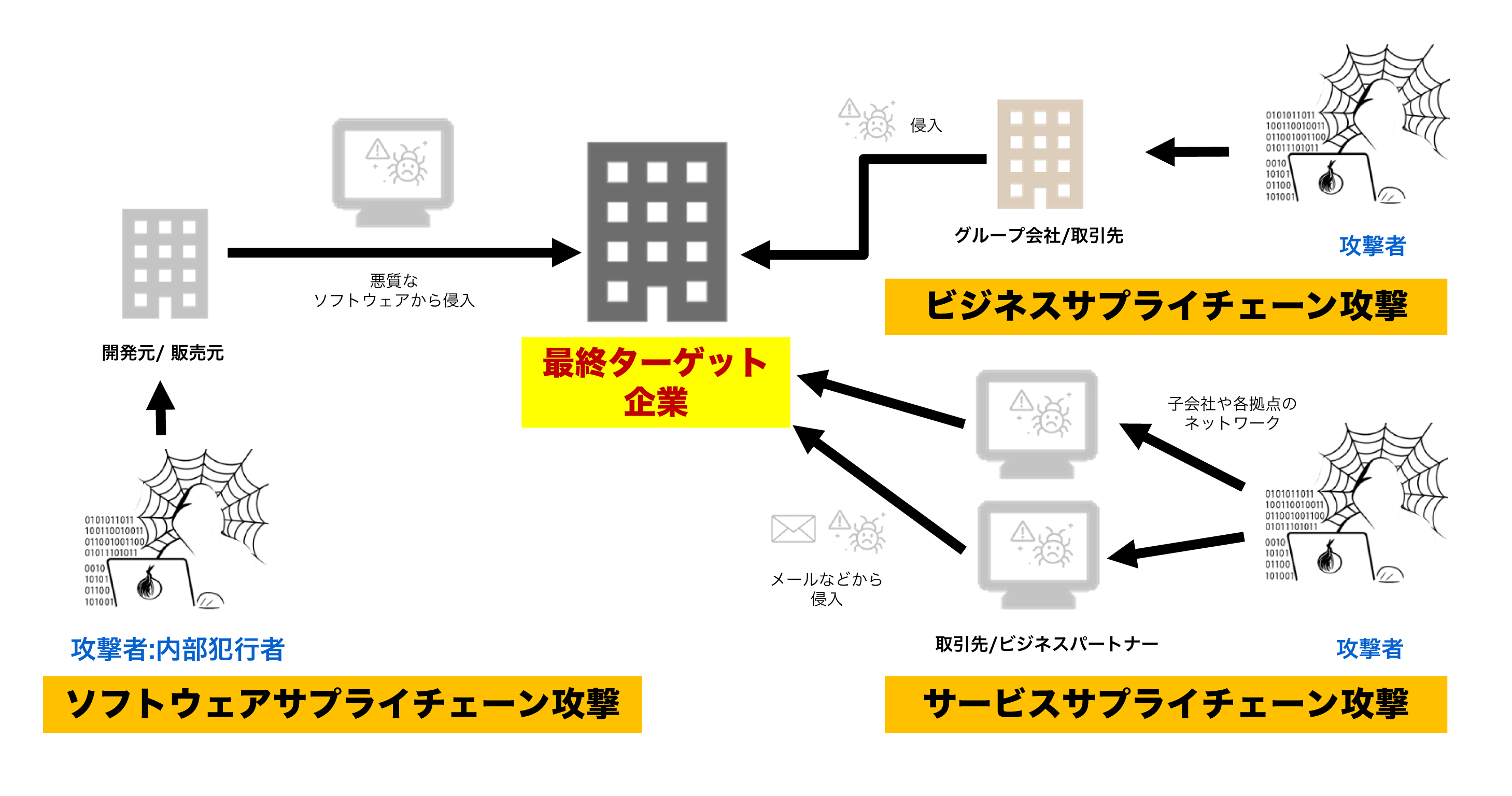

近年、セキュリティが強固な大手企業を直接狙うのではなく、その取引先や関連会社(サプライヤー)を「踏み台」にするサプライチェーン攻撃が急増しています。調査では、インシデントを経験した企業の58.2%が「取引先に起因した」ものだったと回答しています。

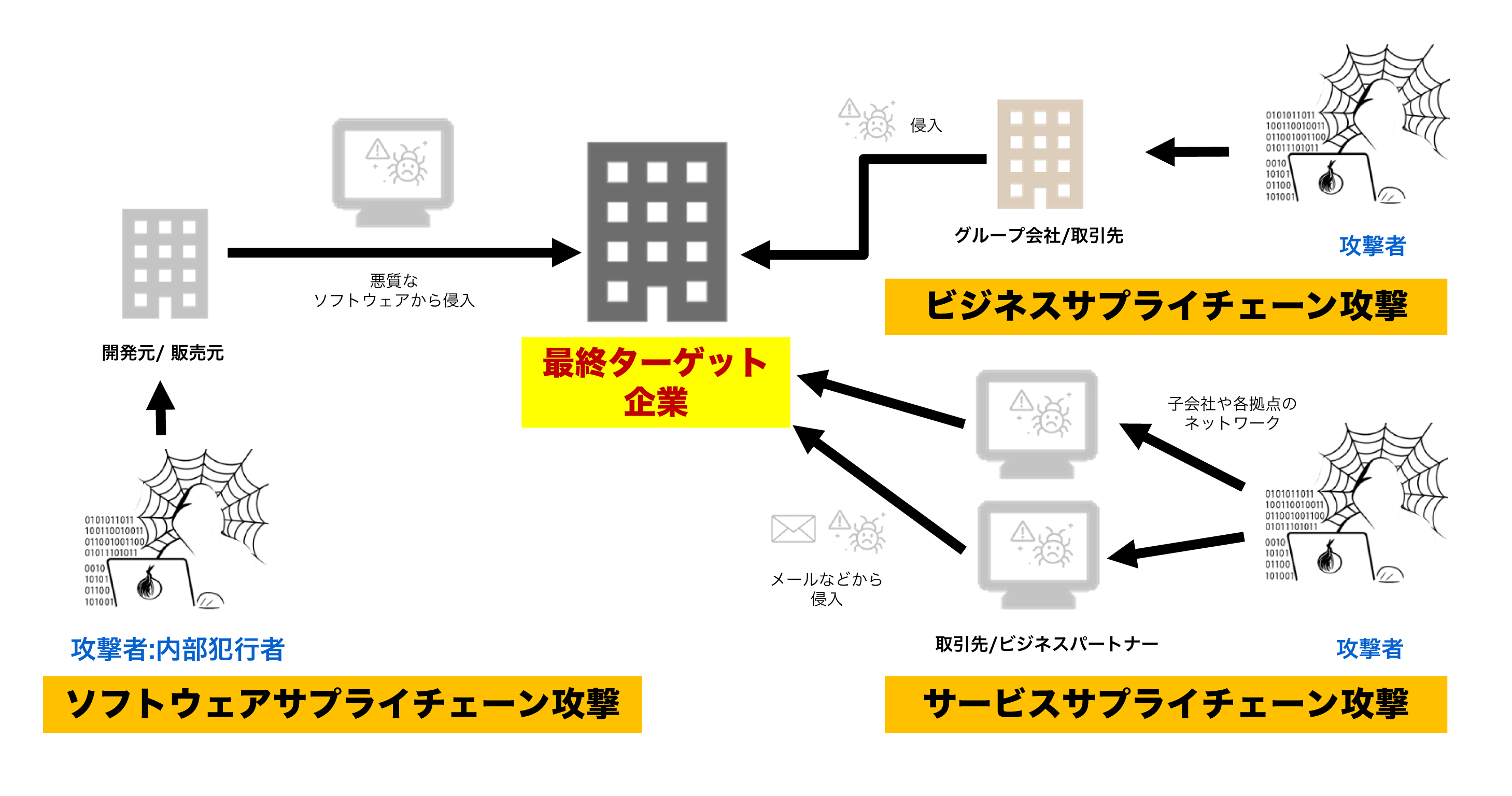

サプライチェーン攻撃には、主に3つのタイプがあります。

サプライチェーン攻撃には、主に3つのタイプがあります。

- ビジネスサプライチェーン攻撃:子会社や拠点のネットワークから最終ターゲット企業へ侵入する。

- ソフトウェアサプライチェーン攻撃:悪質な開発元や販売元のソフトウェアを通じて侵入する。

- サービスサプライチェーン攻撃:取引先やビジネスパートナーを起点として侵入する。

4.「サプライチェーン強化に向けたセキュリティ評価制度」とは

経済産業省は「サプライチェーン強化に向けたセキュリティ対策評価制度」について、2026年度末頃の制度開始を目指し、制度運用の準備が進められています。

この制度の目的は、取引先への攻撃に起因する情報漏洩やサービス途絶のリスクを低減し、サプライチェーン全体でのレジリエンス(回復力)を強化することにあります。

- 受注企業側のメリット:実施すべき対策が明確になり、費用や効果を可視化できます。

- 発注企業側のメリット:取引先の対策状況を適切に把握でき、自社のリスクを低減できます。

5.制度において設ける段階

本制度では、★3および★4の2段階を中心に制度運用が開始され、★5については今後の検討課題とされています。

★3(基礎):自己評価を行った上で、セキュリティ専門家の確認・助言を経て登録する段階です。

★4(標準):サプライチェーン企業等が標準的に目指すべき、包括的な対策。第三者機関による評価が求められます。

★5(高度):国際規格に基づいたリスクベースの改善プロセスや、現時点でのベストプラクティスに基づく対策を実施する段階です。(制度開始時点では運用対象外)

| ★3 | ★4 | ★5【検討中】※1 | ||||

|---|---|---|---|---|---|---|

| 想定される脅威 | ・広く認知された脆弱性等を悪用する一般的なサイバー攻撃 |

・供給停止等によりサプライチェーンに大きな影響をもたらす企業への攻撃 ・機密情報等、情報漏えいにより大きな影響をもたらす資産への攻撃 |

・未知の攻撃も含めた、高度なサイバー攻撃 | |||

| 対策の 基本的な考え方 |

全てのサプライチェーン企業が最低限実装すべきセキュリティ対策: ・基礎的な組織的対策とシステム防御策を中心に実施 |

サプライチェーン企業等が標準的に目指すべきセキュリティ対策: ・組織ガバナンス、取引先管理、システム防御・検知、インシデント対応等包括的な対策を実施 |

サプライチェーン企業等がさらに目指すべき高度な対策: ・国際規格等におけるリスクベースの考え方に基づき、自組織に必要な改善工程を整備、システムに対しては現時点でのベストプラクティスの対策を実施 |

|||

| 要求項目数 | 有効期限 | 26件 | 1年 | 43件 | 3年(毎年自己評価を実施し結果を評価機関へ提出) | (今後検討) |

| 評価スキーム | 専門家確認付き自己評価※2 | 第三者評価 | 第三者評価 | |||

※1 専門家:登録セキスペ、CISSP等の資格を有し、かつ制度が定める研修を受講したセキュリティ専門家

※2 ISMS適合性評価制度、★3・4との整合性も踏まえ、対策事項を今後検討

※2 ISMS適合性評価制度、★3・4との整合性も踏まえ、対策事項を今後検討

★3(基礎):自己評価を行った上で、セキュリティ専門家の確認・助言を経て登録する段階です。

★4(標準):サプライチェーン企業等が標準的に目指すべき、包括的な対策。第三者機関による評価が求められます。

★5(高度):国際規格に基づいたリスクベースの改善プロセスや、現時点でのベストプラクティスに基づく対策を実施する段階です。(制度開始時点では運用対象外)

6.評価制度の構成

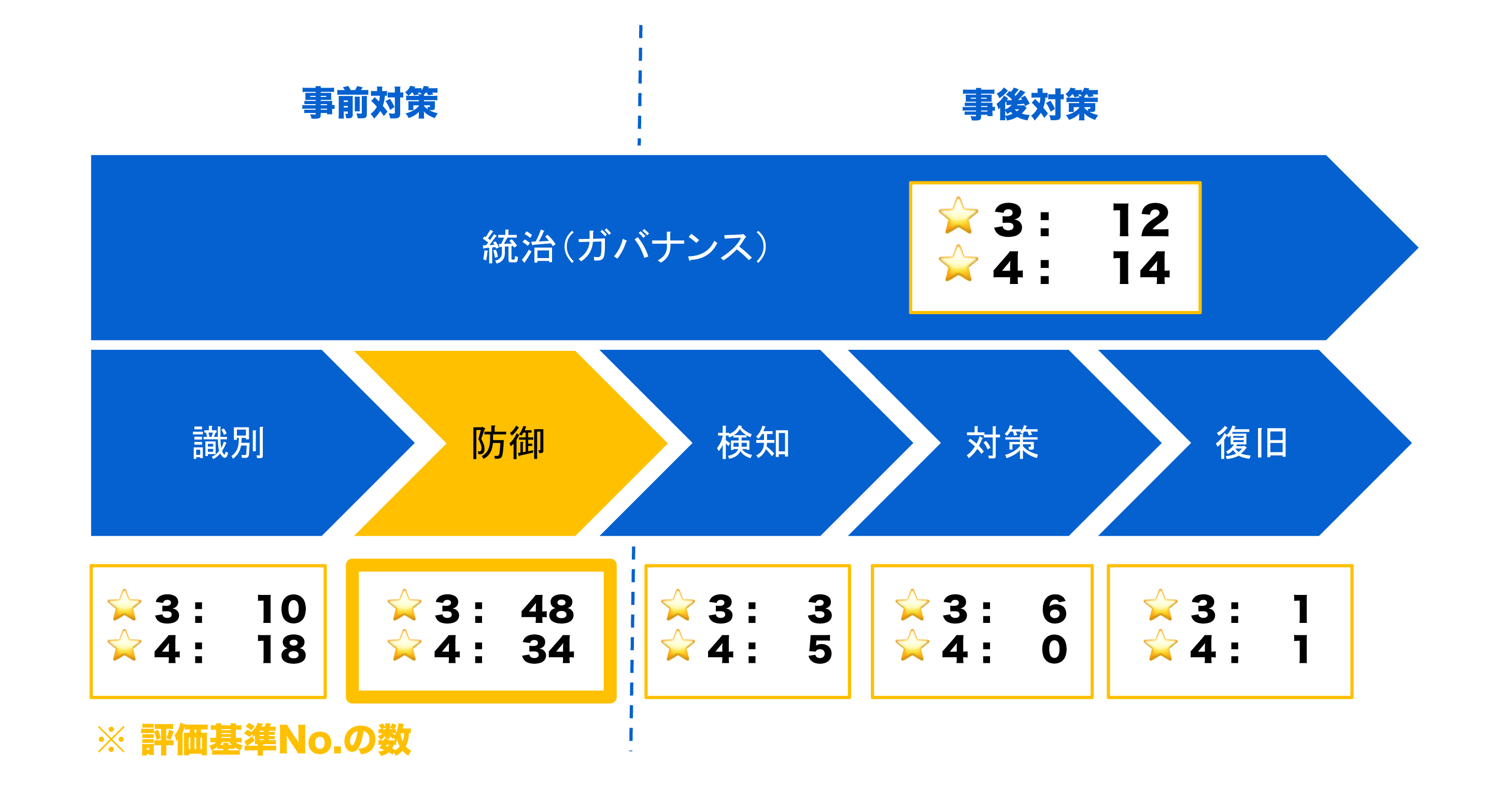

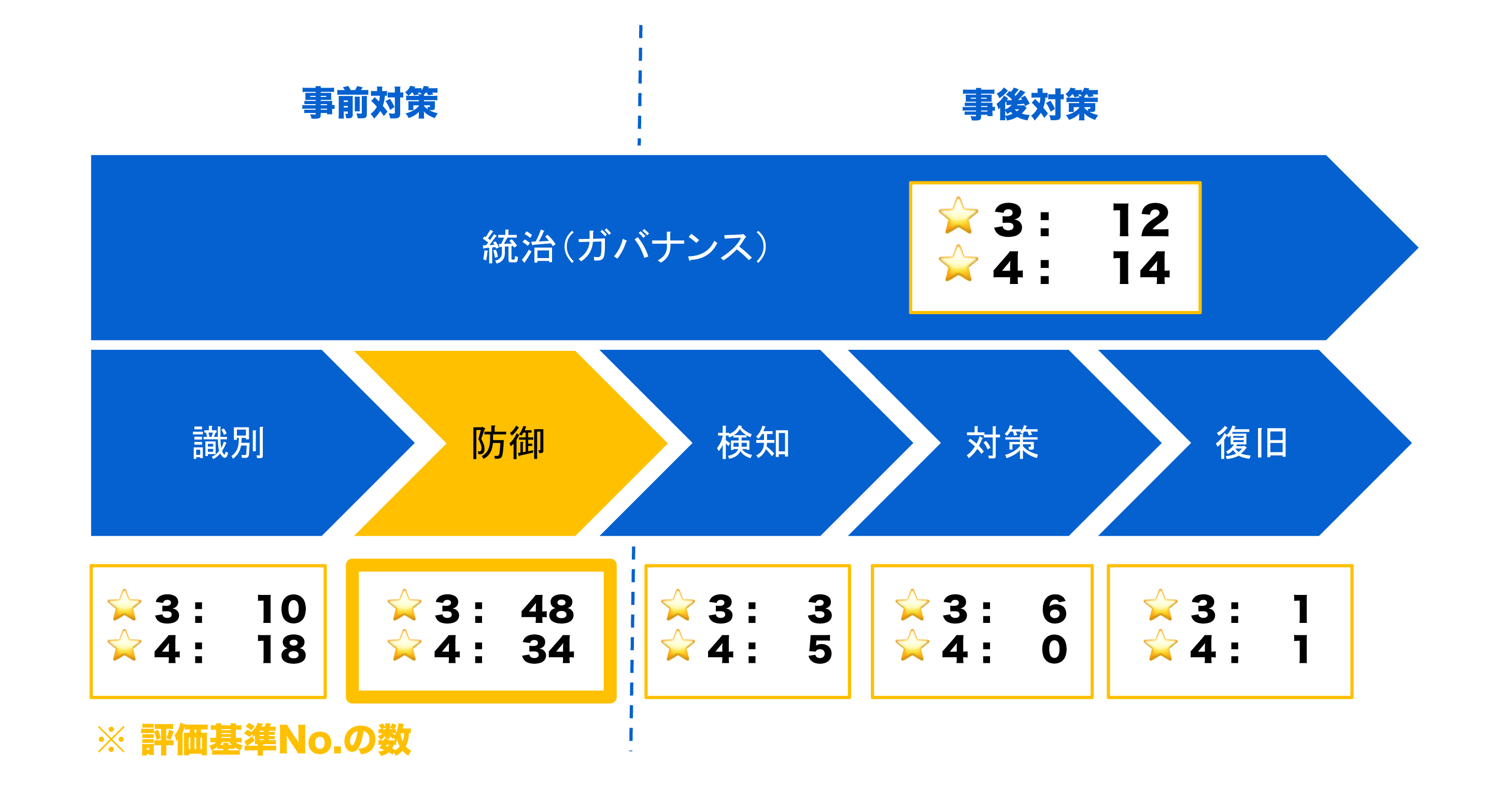

評価制度の構成は、米国国立標準技術研究所(NIST)の「Cybersecurity Framework 2.0 (CSF 2.0)」に準拠しており、以下6つの大項目で構成されます。

- 統治(ガバナンス):組織的な管理体制の整備、取引先管理。

- 識別:資産管理やリスク評価。

- 防御:ID管理、認証、アクセスコントロール、データ保護。

- 検知:継続的なモニタリングや異常分析。

- 対応:インシデント管理と緩和。

- 復旧:復旧計画の実行とコミュニケーション。

7.「防御」の項目を重点において対策

「防御」の項目を効率的に満たすためのソリューションの一つとして、Keeper Securityが挙げられます。Keeperは、パスワード管理(KPM)と特権アクセス管理(PAM)を統合したセキュリティプラットフォームを提供します。

パスワード管理(Keeper Password Manager)

- 自動生成と入力:15桁以上の強力なパスワードを自動生成し、正規のURLにのみ自動入力することでフィッシングを防止します。

- 一元的な可視化:管理画面からパスワードの強度、再利用状況、漏洩の有無を一元的に把握でき、NISTのガイドライン(SP 800-63Bなど)に沿った運用を支援します。

- ゼロ知識暗号化:サーバー側でもデータの中身を閲覧できない「ゼロナレッジ・アーキテクチャ」を採用しており、極めて高い安全性を誇ります。

特権アクセス管理(Keeper PAM / Endpoint Privilege Manager)

- 最小権限の原則:「Endpoint Privilege Manager」により、常時特権を排除し、必要な時に必要な分だけの権限を提供することで、ラテラルムーブメントを封じ込めます。

- 運用の簡素化:従来のPAM製品は導入が複雑で高額な傾向にありましたが、KeeperはSaaS形態で提供されるため、迅速な導入と低コストでの運用が可能です。

まとめ

2026年から本格始動する「サプライチェーン強化に向けたセキュリティ対策評価制度」は、もはや避けては通れないビジネスの共通ルールとなります。★3、★4への対応は、発注企業が取引先の対策状況を把握するための指標となるでしょう。

アセンテックでは、Keeper Securityをはじめとした最新のソリューションを通じて、お客様のサプライチェーン強化を支援します。制度の詳細や対策についてご不安な点があれば、ぜひ一度ご相談ください。

トライアルお申し込みはこちら

https://secure-link.jp/wf/?c=wf42488912&product=Keeper+Security

アセンテックでは、Keeper Securityをはじめとした最新のソリューションを通じて、お客様のサプライチェーン強化を支援します。制度の詳細や対策についてご不安な点があれば、ぜひ一度ご相談ください。

トライアルお申し込みはこちら

https://secure-link.jp/wf/?c=wf42488912&product=Keeper+Security