- ホーム >

- 製品&ソリューション >

- コラム >

- ランサムウェア攻撃の核心を突く 特権IDとバックアップ防衛の「二重の盾」

ランサムウェア攻撃の核心を突く

特権IDとバックアップ防衛の「二重の盾」

近年、企業のセキュリティを揺るがす最も深刻な脅威の一つがランサムウェア攻撃です。独立行政法人情報処理推進機構の発表では、組織向けの脅威として「ランサムウェア」は5年連続1位となっています。手口は年々巧妙化し、単なるデータ暗号化から、身代金要求に応じなければデータを公開すると脅す「二重の脅迫」へと進化しています。

しかし、その高度な攻撃の裏側には、常に共通する「ステップ」が存在します。それは、「特権IDの奪取」と「バックアップデータの破壊」です。

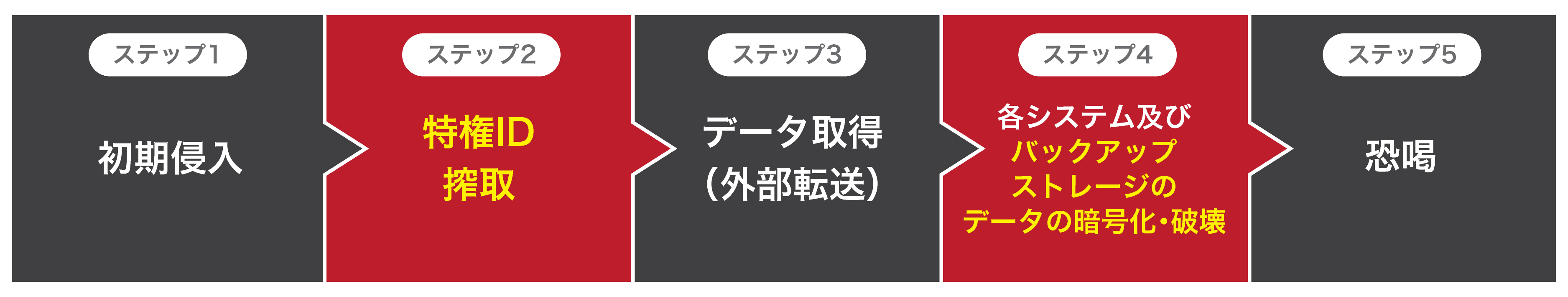

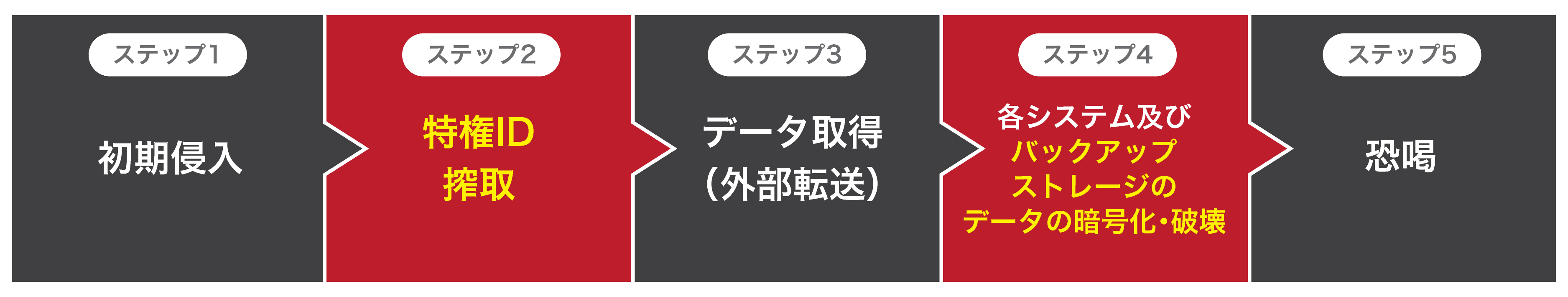

ランサムウェア攻撃者は、初期侵入(ステップ1)を足がかりに、ネットワーク内で権限を昇格させ、システムの最高権限(特権ID)を手にします(ステップ2)。この特権こそが、システムの奥深くまでアクセスし、機密データを盗み出し(ステップ3)、そして最終目的である全システムとバックアップストレージの暗号化・破壊を可能にする鍵(ステップ4)となるのです。

つまり、このステップ2(特権ID奪取)とステップ4の一部(バックアップの破壊)を防ぐことは、攻撃の核心部分を無力化し、企業を壊滅的な被害から守る上で、極めて効果的な対策となります。

企業は、この「攻撃の核」を防御するために、従来の境界型防御に加えて、内部の権限管理とデータの不変性を保証する、根本的なセキュリティ対策を講じなければなりません。

しかし、その高度な攻撃の裏側には、常に共通する「ステップ」が存在します。それは、「特権IDの奪取」と「バックアップデータの破壊」です。

出典:独立行政法人情報処理推進機構「情報セキュリティ10大脅威 2025」

https://www.ipa.go.jp/security/10threats/10threats2025.html

https://www.ipa.go.jp/security/10threats/10threats2025.html

ランサムウェア攻撃のステップ

つまり、このステップ2(特権ID奪取)とステップ4の一部(バックアップの破壊)を防ぐことは、攻撃の核心部分を無力化し、企業を壊滅的な被害から守る上で、極めて効果的な対策となります。

企業は、この「攻撃の核」を防御するために、従来の境界型防御に加えて、内部の権限管理とデータの不変性を保証する、根本的なセキュリティ対策を講じなければなりません。

最初の防波堤:特権ID管理で「侵入後の横展開」を断ち切る

多くの企業は、外部からの不正アクセスを防ぐことに注力していますが、現代のランサムウェア攻撃対策は、一度システムに侵入されることを前提としています。重要なのは、「侵入を許した後に、いかに攻撃者の行動を制限するか」です。

ランサムウェア攻撃の目的は、特権IDを奪い、ネットワーク内のサーバー、データベース、クラウド環境へと「横展開」していくことです。しかし、特権IDが適切に管理されていなければ、攻撃者は比較的容易に最高権限を手に入れ、企業システム全体を掌握してしまいます。

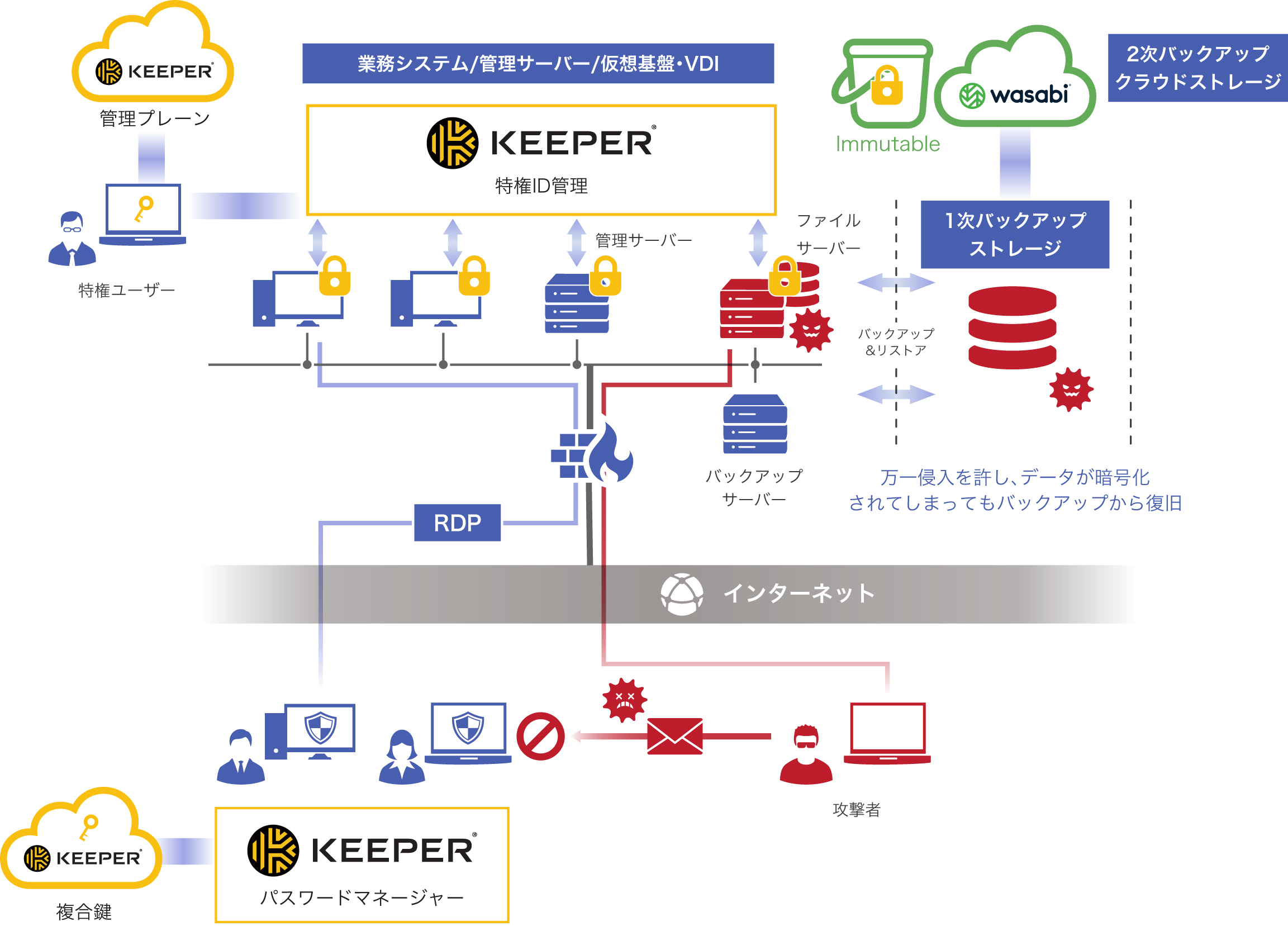

ここでその真価を発揮するのが、Keeper Securityが提供する特権アクセス管理(PAM)ソリューションです。Keeper Securityは、この最重要ステップである「特権IDの奪取と悪用」に対する強固な防御壁となります。

強固なアクセス制御と監査: 全ての特権IDとパスワードを、最高レベルの暗号化技術で保護された安全なコンテナ内に保管します。必要なとき、必要な人だけに、最小限の権限でアクセスを許可する仕組みを徹底します。

シームレスなパスワードローテーション: 特権アカウントのパスワードを自動的かつ頻繁に更新し、たとえ一時的にIDが漏洩しても、すぐに無効化される態勢を作ります。

セッション管理と証跡の記録: 特権アクセスを用いた全ての操作を記録・監視し、不審な挙動を即座に検知します。万一、攻撃者にシステムへの侵入を許してしまっても、「しっかり管理された特権ID」が彼らの行動を厳しく制限し、権限昇格や横展開をほぼ不可能にします。

Keeper Securityは、侵入された後のネットワーク内部において、攻撃者が自由にアクセスすることを阻止し、ランサムウェア被害を最小限に抑える「ネットワークの分離」を可能にするのです。これは、攻撃者が目指すステップ2の成功を阻止し、後のデータ取得や暗号化へ進む道を断つ、極めて効果的な手段です。

ランサムウェア攻撃の目的は、特権IDを奪い、ネットワーク内のサーバー、データベース、クラウド環境へと「横展開」していくことです。しかし、特権IDが適切に管理されていなければ、攻撃者は比較的容易に最高権限を手に入れ、企業システム全体を掌握してしまいます。

ここでその真価を発揮するのが、Keeper Securityが提供する特権アクセス管理(PAM)ソリューションです。Keeper Securityは、この最重要ステップである「特権IDの奪取と悪用」に対する強固な防御壁となります。

強固なアクセス制御と監査: 全ての特権IDとパスワードを、最高レベルの暗号化技術で保護された安全なコンテナ内に保管します。必要なとき、必要な人だけに、最小限の権限でアクセスを許可する仕組みを徹底します。

シームレスなパスワードローテーション: 特権アカウントのパスワードを自動的かつ頻繁に更新し、たとえ一時的にIDが漏洩しても、すぐに無効化される態勢を作ります。

セッション管理と証跡の記録: 特権アクセスを用いた全ての操作を記録・監視し、不審な挙動を即座に検知します。万一、攻撃者にシステムへの侵入を許してしまっても、「しっかり管理された特権ID」が彼らの行動を厳しく制限し、権限昇格や横展開をほぼ不可能にします。

Keeper Securityは、侵入された後のネットワーク内部において、攻撃者が自由にアクセスすることを阻止し、ランサムウェア被害を最小限に抑える「ネットワークの分離」を可能にするのです。これは、攻撃者が目指すステップ2の成功を阻止し、後のデータ取得や暗号化へ進む道を断つ、極めて効果的な手段です。

最後の砦:イミュータブル(不変性)ストレージで「データ破壊」を無効化する

特権IDの防御が成功したとしても、攻撃者は常にバックアップシステムを狙います。ランサムウェア攻撃者が要求を飲ませる最後の手段は、「データの復元を不可能にする」ことです。そのため、彼らはシステムデータと同時に、バックアップデータそのものの破壊を試みます(ステップ4)。

たとえすべてのシステムが暗号化されても、健全で復元可能なバックアップさえあれば、企業は身代金を払うことなく事業を復旧できます。裏を返せば、バックアップが破壊されれば、企業は身代金を払わざるを得ない状況に追い込まれるのです。

ここで、Wasabiのクラウドストレージが提供する「イミュータブル」※機能が、企業の「最後の砦」となります。

Wasabiのイミュータブルストレージに保管されたデータは、設定された保持期間内、いかなるユーザーやシステム管理者、さらにはランサムウェアであろうとも、改ざんや削除、上書きが一切できません。

Wasabiクラウドストレージには、イミュータブル機能に加え、MUA(マルチユーザー認証)という高度な防御機能が備わっています。

この機能は、バケット削除やアカウント削除といった重大な操作を行う際に、複数の承認者による承認を必須とする仕組みです。

そのため、たとえ管理者アカウントがランサムウェアや不正アクセスによって乗っ取られたとしても、承認プロセスが完了しない限り、データ削除などの破壊的な操作は実行されません。

つまり、MUAを設定しておくことで『攻撃者が権限を奪取してもデータを削除できない』という強力な防御層を形成できます。

これは、内部不正や外部侵入による被害を最小限に抑えるだけでなく、Wasabiのイミュータブル機能と組み合わせることで、データを多重に保護し、確実に安全性を高めることができます。

不変性の保証: データが書き込まれた瞬間から、指定された期間、そのオブジェクトはロックされます。特権IDを奪った攻撃者がアクセスしても、データを暗号化したり削除したりするコマンドは拒否されます。

バックアップの安全性: ランサムウェアがシステムデータだけでなく、バックアップストレージまで標的にした場合でも、Wasabi上のバックアップは安全に保護されます。これにより、企業は常に「クリーンな状態への復元ポイント」を確保できます。

容易な導入とコスト効率: Wasabiは、既存のバックアップソリューションと簡単に連携でき、その使いやすさも魅力です。さらに、安価な料金体系で大容量のデータを安全に保管できるため、全てのデータを不変性ストレージで守るという理想的な対策も現実的になります。

Wasabiは、攻撃者が最も重視するステップ4の成功、つまり「データの破壊」を根本から不可能にします。これにより、ランサムウェア攻撃を単なる「システムの停止」に留め、「事業の終焉」という最悪のシナリオを回避できるのです。

たとえすべてのシステムが暗号化されても、健全で復元可能なバックアップさえあれば、企業は身代金を払うことなく事業を復旧できます。裏を返せば、バックアップが破壊されれば、企業は身代金を払わざるを得ない状況に追い込まれるのです。

ここで、Wasabiのクラウドストレージが提供する「イミュータブル」※機能が、企業の「最後の砦」となります。

Wasabiのイミュータブルストレージに保管されたデータは、設定された保持期間内、いかなるユーザーやシステム管理者、さらにはランサムウェアであろうとも、改ざんや削除、上書きが一切できません。

Wasabiクラウドストレージには、イミュータブル機能に加え、MUA(マルチユーザー認証)という高度な防御機能が備わっています。

この機能は、バケット削除やアカウント削除といった重大な操作を行う際に、複数の承認者による承認を必須とする仕組みです。

そのため、たとえ管理者アカウントがランサムウェアや不正アクセスによって乗っ取られたとしても、承認プロセスが完了しない限り、データ削除などの破壊的な操作は実行されません。

つまり、MUAを設定しておくことで『攻撃者が権限を奪取してもデータを削除できない』という強力な防御層を形成できます。

これは、内部不正や外部侵入による被害を最小限に抑えるだけでなく、Wasabiのイミュータブル機能と組み合わせることで、データを多重に保護し、確実に安全性を高めることができます。

※イミュータブルストレージ:一度保存したデータを変更・削除できないようにするストレージ技術のこと

不変性の保証: データが書き込まれた瞬間から、指定された期間、そのオブジェクトはロックされます。特権IDを奪った攻撃者がアクセスしても、データを暗号化したり削除したりするコマンドは拒否されます。

バックアップの安全性: ランサムウェアがシステムデータだけでなく、バックアップストレージまで標的にした場合でも、Wasabi上のバックアップは安全に保護されます。これにより、企業は常に「クリーンな状態への復元ポイント」を確保できます。

容易な導入とコスト効率: Wasabiは、既存のバックアップソリューションと簡単に連携でき、その使いやすさも魅力です。さらに、安価な料金体系で大容量のデータを安全に保管できるため、全てのデータを不変性ストレージで守るという理想的な対策も現実的になります。

Wasabiは、攻撃者が最も重視するステップ4の成功、つまり「データの破壊」を根本から不可能にします。これにより、ランサムウェア攻撃を単なる「システムの停止」に留め、「事業の終焉」という最悪のシナリオを回避できるのです。

統合防御こそが、現代のランサムウェア対策

ランサムウェア攻撃は、初期侵入から恐喝に至るまで、流れるように段階を踏みます。

1.初期侵入 → 2.特権ID搾取(Keeperで防御) → 3.データ取得 → 4.データの暗号化・破壊(Wasabiでバックアップを防御) → 5.恐喝

この流れの中で、Keeper Securityがステップ2を阻止し、Wasabiがステップ4を無効化するという、二重の防御ラインを構築することは、現代のサイバーセキュリティ戦略において、最も費用対効果の高いアプローチの一つです。

Keeper Securityによる内部の権限制限と、Wasabiによるデータの不変性の確保。この二つのソリューションを組み合わせることで、ランサムウェア攻撃の「核心」を確実に押さえ込み、万が一のインシデント発生時にも、迅速かつ確実な事業復旧を可能にするレジリエンス(回復力)を手に入れることができます。

セキュリティ対策に「絶対」はありませんが、特権IDの防御とバックアップの不変性という二大要件を押さえることは、企業存続のための必要不可欠な投資と言えるでしょう。今こそ、ランサムウェア攻撃の脅威から企業を守る、強靭な二重の盾を構築する時です。

1.初期侵入 → 2.特権ID搾取(Keeperで防御) → 3.データ取得 → 4.データの暗号化・破壊(Wasabiでバックアップを防御) → 5.恐喝

この流れの中で、Keeper Securityがステップ2を阻止し、Wasabiがステップ4を無効化するという、二重の防御ラインを構築することは、現代のサイバーセキュリティ戦略において、最も費用対効果の高いアプローチの一つです。

Keeper Securityによる内部の権限制限と、Wasabiによるデータの不変性の確保。この二つのソリューションを組み合わせることで、ランサムウェア攻撃の「核心」を確実に押さえ込み、万が一のインシデント発生時にも、迅速かつ確実な事業復旧を可能にするレジリエンス(回復力)を手に入れることができます。

セキュリティ対策に「絶対」はありませんが、特権IDの防御とバックアップの不変性という二大要件を押さえることは、企業存続のための必要不可欠な投資と言えるでしょう。今こそ、ランサムウェア攻撃の脅威から企業を守る、強靭な二重の盾を構築する時です。

Keeper SecurityとWasabiを利用したランサムウェア対策の例

関連製品

-

Keeper Security

Keeper Securityは、パスワード管理と秘密情報の保護を目的としたセキュリティソリューションを提供する企業です。

-

Wasabi Hot Cloud Storage

Wasabi Hot Cloud Storageは、Amazon S3と互換性があり、データの書き込み・読み込みを速く、低価格で、無制限にご利用いただける米国発の大容量クラウドストレージサービスです。