- ホーム >

- 製品&ソリューション >

- DLP >

- Forcepointデータセキュリティブログ(日本語要約)

Forcepointデータセキュリティブログ(日本語要約)

最終更新日: 2026-04-08 17:41

表示件数:

境界を越えて:DDRがオーストラリア政府および企業にとって重要な理由

DDR

オーストラリアの組織、特に公共部門や規制産業で事業を展開する組織は、現実を直視せざるを得ない状況に直面しています。リモートワークの普及、SaaSの乱立、そしてAIによって加速する内部関係者によるリスクが蔓延する現代において、境界防御や従来のネットワーク監視だけではもはや十分な保護を提供できません。機密データは、エンドポイント、クラウド、AIを含むサードパーティのプラットフォーム間で、絶えず生成、共有、名前の変更、同期、移動が行われています。

DLPソリューションの解説:種類、導入、活用事例

DLP

DLPソリューションの選定は、スーパーでブランド品とプライベートブランド品を選ぶのとは比べ物にならないほど手間がかかります。リスクはより高く、選択肢はより複雑であり、誤った選択をするとデータ保護の網に重大な穴が開いてしまう可能性があります。DLPソリューションには6つの種類があり、それぞれが異なる目的を果たします。

AI時代のデータ損失防止:完全ガイド

DLP

機密データは一か所に留まることはありません。顧客情報、ソースコード、合併計画、規制対象となる個人識別情報(PII)、医療情報(PHI)、知的財産などは、電子メール、クラウドへのアップロード、SaaSアプリ、そして1日に数十回行われるエンドポイントでの操作を通じて、絶えず移動しています。生成AIの登場により、この状況はさらに複雑化しています。生成AIは、多くの組織がまだ管理体制を整えていないツールにおいて、従業員が機密コンテンツを扱うための新たな手段を急速に提供しているからです。

フォースポイント、AI時代における可視性と制御のギャップを埋めるため、データセキュリティ・クラウドを強化

AI Security

AIはデータのあり方を一変させました。機密情報はもはや静的なものではありません。システムやデバイス、AI主導のワークフローをまたいで、絶えず生成され、再構成され、共有されています。

小売業界向けDLPソフトウェアソリューション7選の比較

DLP

小売業界は、世界で最もデータ集約度の高い産業の一つです。あらゆる取引、ポイントプログラムへの登録、オンライン注文、顧客サポートのやり取りから、機密情報が生成され、それらはPOS端末、ECプラットフォーム、モバイルアプリ、サプライチェーンシステムの間を迅速にやり取りされなければなりません。そのため、小売業者はサイバー犯罪者にとって格好の標的となり、セキュリティチームにとってはコンプライアンス対応の絶え間ない頭痛の種となっています。

7つの主要なメールDLPソリューション比較

DLP

電子メールは、機密データが組織外に流出する最も一般的な経路の一つであり続けています。その原因が必ずしも悪意によるものとは限りません。誤送信、自動転送ルール、添付ファイルの不用意な共有、内部関係者による脅威などは、いずれも現実的かつ繰り返し発生するリスクです。ベライゾンの「2025年データ侵害調査報告書」によると、データ侵害の61%において電子メールが侵害されていたことが明らかになっています。

AI変革の最前線から得た教訓

AI Security

人工知能(AI)は、孤立した実証実験や概念の段階から、企業戦略の重要な柱へと急速に進化してきました。オーストラリア全土で、経営陣は実験段階から実運用段階へと移行していますが、その成果はまちまちです。「2025年AI導入・ガバナンス調査」によると、「オーストラリア人はAIを熱心に受け入れていますが、88%が生成AIをレガシーシステムに統合するのに苦労しており、72%がデータプライバシーを主要な規制上の課題として挙げています」。 一方、デロイトの『2026年 企業におけるAIの現状』レポートによると、「AIがすでに自業界を変革していると答えたオーストラリアの経営幹部はわずか12%」にとどまっており、世界平均の25%と比較して、実行面での格差が拡大していることが示されています。

「AnthropicのClaude Mythos情報漏洩事件:DSPMとDLPがあれば防げたはずだった」

DSPM

『フォーチュン』誌は先日、Anthropic社がコンテンツ管理システムの設定ミスを原因として、未公開のアセット約3,000点を誤って公開してしまったと報じた。その中には、同社の次期主力モデル「Claude Mythos」について詳述したブログ記事の草案も含まれていた。ここでは、何が問題だったのか、そして最新のデータセキュリティツールがあればこれを防げた可能性について解説する。

DSPMベンダー比較トップ10:最適なDSPMベンダーの選び方

DSPM

機密データの管理は、かつてないほど困難になっています。組織がマルチクラウド環境、SaaSアプリケーション、オンプレミスインフラストラクチャを同時に展開するにつれ、可視性のギャップが増大し、それに伴い情報漏洩のリスクも高まっています。従来のデータ保護ツールは、これほどの複雑さや規模に対応するよう設計されていませんでした。

ビジネス全体で包括的なAIコンプライアンス戦略を策定・実施する方法

AI Security

AIは、データ保護のあり方を一変させました。単に新しいツールや新たな攻撃対象領域をもたらしただけではありません。機密情報が組織内を移動する際の規模、速度、複雑さを根本から変えたのです。

AIデータのセキュリティリスクを軽減するための実践的な解決策

AI Security

AIは、組織の運営において欠かせない存在となっています。従業員はAIを活用して文書を作成し、データを分析し、会議の要約を作成し、コードを生成するなど、ありとあらゆる業務機能を効率化しています。これこそがAIのメリットであり、それは紛れもない事実です。

「AWARE Spring 2026」が明らかにしたAIとデータリスクの実態

AI Security

AIに関する議論の多くは、抽象的なレベルにとどまりがちで、セキュリティチームが日々取り組んでいる実務とはあまり結びつかないトレンドや予測ばかりが語られることが多い。しかし、「AWARE Spring 2026」は違った。5つのセッションを通じて伝わってきたのは、より現実的であり、かつより差し迫った課題だった。

「データの真実」から「実行時の信頼」へ

AI Security

私たちが話を聞くすべての組織において、AIセキュリティに関する議論は2つの場面で行われています。1つ目はアーキテクチャに関する会議の場です。セキュリティオペレーションセンター内、部門のレビュー、あるいは取締役会など、企業が社内で構築するAIシステムをどのように構築、導入、保護するかを決定するあらゆる場面で議論が行われています。2つ目は、従業員が独自のコードの一行といった機密データをGPTに貼り付けてEnterキーを押すたびに発生します。

生成AIのセキュリティ:AIアプリケーションにおけるデータの保護方法

AI Security

2022年後半にChatGPTが話題を呼んだ当時、企業における生成AIの利用をめぐる議論は、主に「AIツールはそもそも安全に使えるのか」という点に集中していました。 それから3年が経ち、その議論は大きく様変わりした。現在では大多数の組織が業務のあらゆる分野で生成AIを活用しており、議論の焦点は「AIの使用を許可すべきか」から「いかにして責任を持って管理するか」へと移行している。この視点の転換は重要である。なぜなら、リスクもツールそのものと同じくらい急速に進化しているからだ。

AIと医療サイバーセキュリティ:第4四半期「To the Point」ポッドキャストのハイライト

podcast

医療現場において、患者データへの安全かつ確実なアクセスは、電気や水道と同じくらい不可欠なものです。それがなければ、医療ケアは遅延したり、迂回を余儀なくされたり、あるいは完全に停止してしまうことになります。当ポッドキャスト『To The Point Cybersecurity』の最近のエピソードでは、医療業界のリーダー2名をゲストに迎え、AIの導入、サードパーティ・リスク、臨床システムの障害が、業界のデータセキュリティをどのように変革しつつあるかについて、深く掘り下げた対談を行いました。

AI時代の機密データの1日

AI Security

機密データはもはや一か所に留まることはありません。エンドポイント、SaaSアプリケーション、電子メール、ウェブブラウザ、クラウドプラットフォーム、そしてもちろんAIツール間を絶えず移動しています。あるシステムで作成された文書は、瞬く間に別の場所にコピー、共有、変換、または埋め込まれる可能性があります。

包括的なデータセキュリティ戦略のためのDSPM統合

DSPM

データ・セキュリティ・ポスチャー・マネジメント(DSPM)は、機密データの保管場所、アクセス権限を持つユーザー、およびリスクが蓄積している箇所を把握するために必要な可視性を組織にもたらします。しかし、可視性だけではデータセキュリティ戦略は完結しません。DSPMの真価は、セキュリティチームがすでに活用している幅広いツール群と統合したときに発揮されます。

データを保護するAIセキュリティソリューション トップ6

その他

AIはデータの挙動を根本から変え、その結果、データの保護方法もすべて一変しました。データはもはや、既知のシステム内で人間によって、予測可能な速度で主に生成されるものではありません。今日では、AIモデル、コパイロット、自動化エージェントが、機密情報を生成・再構成し、クラウド、SaaSプラットフォーム、エンドポイント全体に拡散させていますが、その速度は、ほとんどのセキュリティチームが追跡できる範囲をはるかに超えています。

スケアウェアの攻撃キャンペーンが、日本とドイツのビジネスユーザーを標的としている

Research

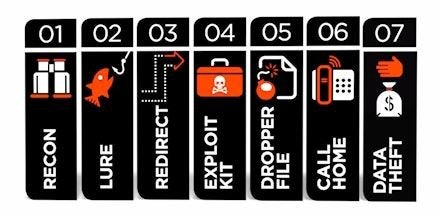

日常的な脅威ハンティング調査の過程で、スパムURLを含む偽装メッセージが被害者に送信される、メールを媒介としたテクニカルサポートを装ったスケアウェアキャンペーンを特定しました。 送信元のIPアドレスは、互いに関連性のない世界各地に分散していますが、標的は日本のビジネスユーザーおよびドイツのビジネスユーザーに強く絞られています。ユーザーがリンクをクリックすると、完全に日本語で作成されたスケアウェアのページにリダイレクトされます。このページはMicrosoft Defenderを模倣しており、被害者に「システムが危険なウイルスに感染している」と信じ込ませて恐怖を煽り、偽のテクニカルサポート番号に電話をかけさせるよう仕向けるように設計されています。

見逃した方のために:AWARE 2026年春コレクションのベストシーン5選

AI Security

Forcepoint AWARE Spring 2026 バーチャルイベントでは、世界各国のCISO、セキュリティ実務者、業界アナリスト、そして顧客が集結し、あらゆる組織のセキュリティ体制を再構築する課題に取り組みました。AIはデータの挙動を根本的に変えていますが、データを保護するために構築されたツールはその変化に追いついていないのです。5つのセッションを通じて、あるテーマが鮮明に浮かび上がりました。リスクを検知することと、それを阻止することの間のギャップは、もはや単なる不便な問題ではないのです。

インサイダー・リスクの必須ガイド:検知、防止、対応

Insider Risk

内部者によるリスクは、攻撃のように見えることがほとんどないため、データ損失の最も根深い原因の一つとなっています。リスクを伴う行為は、多くの場合、有効な認証情報、承認済みのSaaSアプリ、そして通常のコラボレーションワークフローを通じて行われます。そのため、境界防御では内部者によるリスクを見抜くことが難しく、機密データがすでに流出してしまうまでその危険性を過小評価しがちです。

DSPMがAIアプリケーションのセキュリティをどのように強化するか

DSPM

AI向けデータセキュリティ・ポスチャー・マネジメント(DSPM)とは、従来のセキュリティツールでは把握できなかったプロンプト、モデル、パイプライン、出力結果など、AIシステム全体にわたる機密データを特定、分類、管理する取り組みです。従来のDSPMがデータの保存場所を可視化するのに対し、AI向けDSPMはさらに一歩踏み込み、どのAIツールがそのデータにアクセスできるか、データがモデルにどのように流入・流出しているか、そして侵害が発生する前にどこでリスクが高まっているかを明らかにします。 ジェネレーティブAIの導入を進めるセキュリティ責任者にとって、この違いは重要です。

データセキュリティプラットフォームの解説:適切なプラットフォームの選び方

AI Security

データの保護は、以前よりも困難になっています。機密情報はもはや、固定された境界線の内側にある、限られた既知の保存場所に留まっているわけではありません。多くの場合、同じビジネスプロセスの中で、クラウドアプリ、SaaSプラットフォーム、エンドポイント、ブラウザ、コラボレーションツール、AIワークフローの間を移動しています。

データセキュリティはチャネル成長の原動力です

Partners

GenAIの登場により、データセキュリティは予算面でも優先課題となりました。機密データは、プロンプト、コラボレーションツール、エンドポイント、クラウドアプリ、データストアを、従来の制御手段が追いつけないほどの速さで移動しています。規制が強化される中、顧客が求めているのは、ダッシュボードの増加ではなく、適切な管理が行われているという証拠です。

AIデータセキュリティプラットフォーム:その概要、求められる機能、そして選び方

AI Security

企業のセキュリティ責任者には、より多くの環境にわたる膨大なデータを保護することが求められている一方で、生成AIの登場により新たな脅威の経路が生じています。機密情報は現在、SaaSコラボレーションツール、クラウドストレージ、エンドポイント、データレイク、そして情報をプロンプト、埋め込みベクトル、モデル出力へと取り込むAIワークフローなどを経由して移動しています。それと同時に、攻撃者の手口はより迅速になり、ソーシャルエンジニアリングの手口はより巧妙になり、規制当局からは実証可能な管理体制が求められています。

ネットワークDLPとエンドポイントDLP:どちらが情報漏洩をより迅速に阻止できるか?

DLP

データ損失防止(DLP)は、機密データの紛失、漏洩、または権限のない者によるアクセスを防ぐのに役立ちます。「ネットワーク型DLP」と「エンドポイント型DLP」のどちらを採用すべきか検討している場合、真に問われるべきは、どちらが優れているかということではありません。重要なのは、現在、最もリスクの高いデータ経路がどこにあるか、つまり、デバイス上か、ネットワーク上か、あるいはクラウドアプリケーション内か、ということです。

食品・飲料業界におけるAIリスクの軽減

Customer Story

企業全体でAIの導入が加速する中、Forcepointの顧客であるあるグローバルな食品・飲料メーカーは、重大な課題に直面していました。それは、自社のブランド、知的財産、および規制対象データを危険にさらすことなく、いかにしてAIを活用したイノベーションを実現するか、という問題でした。40カ国以上で事業を展開する同社は、高度に分散した環境において、イノベーション、規制順守、そしてブランドへの信頼のバランスを取っています。デジタルフットプリントが拡大するにつれ、機密データがどこに存在し、どのように利用されているかを把握するという課題も増大していきました。

AIセキュリティツール:ジェネレーティブAIワークフロー全体で企業データを保護

AI Security

生成AIは、仕事の進め方を変えつつあります。同時に、データ漏洩の発生形態も変化させています。プロンプト、ファイルのアップロード、エージェントの動作、そして検索による文脈の拡張といった要素が、機密データが承認された範囲外に流出する新たな経路を生み出しています。

2026年のおすすめDLPソフトウェア:価格と機能を比較

DLP

データ漏洩防止(DLP)ソフトウェアは、かつては規制対象となるチームにとって「あれば便利なもの」に過ぎませんでした。しかし2026年現在、それはデータ漏洩による影響、コンプライアンス上のリスク、そしてジェネレーティブAI(GenAI)のリスクに直結する予算項目となっています。IBMの「2025年データ漏洩コスト報告書」によると、世界平均のデータ漏洩によるコストは440万ドルと推計されています。

AIセキュリティ:AIでデータを保護し、AIシステムを安全に守る

AI Security

AIは今や、企業がソフトウェアを開発し、業務を遂行し、意思決定を行う上で欠かせない要素となっています。つまり、AIセキュリティはもはや「将来」の課題ではありません。機密データを保護し、信頼を維持し、AIシステムが新たな攻撃対象とならないようにするためには、現在において不可欠な要件なのです。

リバティ大学がデータセキュリティとAIの課題にどう取り組んでいるか

Customer Story

先日開催されたリバティ大学のウェビナーでは、同大学のITセキュリティディレクターであるブライアン・ジョンソン氏と、フォースポイントのチーフ・データ・ストラテジー・オフィサーであるロナン・マーフィー氏を迎え、AI、データセキュリティ、そして進化するリーダーシップの役割が交差する領域について深く掘り下げました。以下に、議論から得られた3つの重要な洞察と、いくつかの動画のハイライトをご紹介します。AIは驚異的なスピードで産業を変革していますが、組織が対処しなければならない新たなリスクももたらしています。

内部脅威と内部リスク:その違いと重要性

Insider Risk

「インサイダー脅威」と「インサイダーリスク」は、しばしば同じ意味で使用されます。しかし、これらを区別することは重要です。なぜなら、その区別が、セキュリティチームによる制御策の設計、インシデントの調査方法、そして日常的なデータ漏洩リスクの低減策に大きく影響するからです。簡単に言えば、「インサイダー脅威」は「インサイダーリスク」の一種であると言えます。

確固たるポリシーで内部リスクを阻止する

Insider Risk

内部者リスク管理ポリシーは、単なるコンプライアンス上の形式的なものとは異なります。これは、組織がリスクのある行動を検知し、データの漏洩リスクを低減し、一貫性があり、監査可能で、プライバシーに配慮した対応を行うための基盤となる仕組みです。内部者リスクは悪意のある内部者だけにとどまらないため、その重要性は多くのチームが認識している以上に高いのです。

データセキュリティの未来を照らす8つのDSPMトレンド

DSPM

データ・セキュリティ・ポスチャー・マネジメント(DSPM)は、単なる資産の可視化という段階をはるかに超えて進化しています。2026年現在、DSPMは企業のリスク管理、内部脅威の軽減、そしてAIガバナンスの中核をなしています。クラウドの拡大、SaaSの普及、そして生成AIの導入により、機密情報の作成、移動、保存の方法を見直すことを組織に迫る新たな環境が生まれています。

SaaS向けDSPM:クラウドアプリケーションにおける機密データの保護

DSPM

SaaSは今や、企業の業務が行われ、データが蓄積される標準的な基盤となっています。顧客情報はCRMシステムに保存され、予測や契約書はコラボレーションツールを通じてやり取りされています。

ScreenConnectが攻撃を受けている:SmartScreenの回避とRMMの悪用

Research

ConnectWise ScreenConnectは、ITチームがデバイスのトラブルシューティングや管理をリモートで行うために使用する、安全なリモートアクセスツールです。最近、ConnectWise ScreenConnectに対する攻撃が増加しています。これは、攻撃者がパッチが適用されていないシステムに存在する既知の脆弱性を悪用しているためです。攻撃者はこれらの弱点を突いて初期アクセス権を取得し、マルウェアやバックドア、さらにはランサムウェアをインストールします。

マイクロソフトのインサイダー・リスク管理:権限範囲に焦点を当てた概要

Insider Risk

内部リスクは、単一の「悪意ある行為」によるケースは稀です。通常は、機密ファイルの共有範囲が広すぎたり、データを誤ったアプリにコピーしたり、退職する従業員が本来許容される範囲を超えてデータをエクスポートしたりといった、一見正常に見える行動の積み重ねによってリスクが生じます。Microsoftの内部リスク管理を検討されている場合、通常は、Microsoft Purviewの内部リスク管理機能が、プライバシー保護の仕組みを組み込みつつ、Microsoftの各サービスにわたるリスクのある行動をどのように検知・調査し、適切な対応を可能にするかを評価することになります。

PhorpiexフィッシングキャンペーンがGLOBAL GROUPランサムウェアを拡散

Research

最近、「Your Document」という件名のフィッシングメールを通じて配信される、大規模なPhorpiexキャンペーンが確認されました。 この件名は、2024年から2025年にかけて大規模なキャンペーンで多用されてきたものです。このフィッシングメールには、一見無害に見える添付ファイルが含まれていますが、実際には悪用されたWindowsショートカット(.lnk)ファイルです。この悪意のあるショートカットは、攻撃者が被害者のシステムに初期の足場を築くために、日常的なファイル形式を悪用し続けている実態を浮き彫りにしています。

2026年のインサイダーリスク管理ソリューション8選

Insider Risk

データは一箇所に留まらないため、内部リスクは依然としてセキュリティおよびリスク管理チームにとって最も困難な課題の一つとなっています。機密情報は、クラウドサービス、コラボレーションプラットフォーム、エンドポイント、生成AIツール間を絶えず移動しており、その多くは、「内部」と「外部」の境界が明確だった時代に有効だった管理策の及ばない領域で発生しています。組織が内部リスク対策戦略を成熟させるにつれ、データの利用状況を常に可視化し、状況に応じた制御を適用し、生産性を損なうことなくリスクを低減できるソリューションを優先的に導入するようになっています。

構造化データと非構造化データ:違い、活用事例、およびベストプラクティス

DSPM

組織は、意思決定の指針とし、製品を提供し、規制要件を満たすためにデータに依存しています。しかし、すべてのデータが同じように扱えるわけではありません。構造化データと非構造化データは、異なるシステムに存在し、異なるパターンを示し、それぞれ異なる管理手法を必要とします。

PDFやクラウドストレージを利用した偽のDropboxフィッシング攻撃

Research

最近、X-Labsチームは、信頼できるプラットフォーム、無害なファイル形式、および多段階のリダイレクトを悪用して、メールやコンテンツのスキャンを回避する多段階の手法を用いたフィッシング攻撃を検知しました。この攻撃は、PDFファイルが添付されたフィッシングメールから始まります。この悪意のある攻撃チェーンは、Vercel Blobストレージなどの一見正当なクラウドインフラを利用してPDFファイルをホストし、最終的に被害者を、認証情報を盗み出すために設計されたDropboxを装ったページへリダイレクトします。

AI時代のインサイダー・リスク管理におけるベストプラクティス

Insider Risk

内部者によるリスクは、現代のデータセキュリティにおいて最も根深く、対処が困難な課題の一つとなっています。クラウドを活用したコラボレーション、分散型チーム、AIを活用したワークフローの普及により、組織内での機密データへのアクセス、再利用、共有の方法は一変しました。内部者によるインシデントの多くは、正当なアクセス権限が付与された後に発生しています。

DSPMプラットフォームの評価方法

DSPM

機密データがクラウドサービス、SaaSアプリケーション、オンプレミスシステムに分散する中、企業は根本的な課題に直面しています。それは、自社の機密データがどこに存在し、誰がアクセスでき、どの程度のリスクにさらされているのか、もはや把握できなくなっているという点です。データ・セキュリティ・ポスチャー・マネジメント(DSPM)プラットフォームは、この課題を解決するために開発されました。DSPMソリューションは、機密データを検出して分類し、リスクを分析することで、企業が最新の環境全体におけるリスクを軽減できるよう支援します。

6 DSPM導入における課題とその克服策

DSPM

データセキュリティ態勢管理(DSPM)の導入は、本来なら単純明快な成熟度向上のステップであるはずだ。すなわち、機密データを特定し、その露出状況を把握し、リスクを低減する。しかし、企業環境においては、DSPMの導入に伴う課題がすぐに顕在化する傾向がある。データはSaaS、クラウドストレージ、データベース、データウェアハウス、エンドポイント、パイプラインなどに分散しているからだ。

リスク管理ソリューションを選ぶ際のポイント

その他

CISOにとって必要なのは、すでに発生した事象を説明するだけのインサイダーリスクダッシュボードではありません。必要なのは、機密データがすでに移動してしまった後ではなく、業務が進行している最中に結果を変えることのできるインサイダーリスク管理ソリューションです。これこそが、単なる活動記録を生成するだけのインサイダーリスク管理ソフトウェアと、真の制御を実現するソフトウェアとの違いなのです。

オンラインカジノのスパム:偽のギャンブルサイトが金融情報を盗む手口

Research

多くの人が、大金を獲得できるチャンスを謳うカジノのウェブサイトを見たことがあるでしょう。こうしたサイトのうち、詐欺サイトであるケースが増えています。オンラインカジノや賭博関連の詐欺が後を絶たないのは、詐欺師にとってユーザーの金融情報を盗み出す最も手っ取り早い手段の一つだからです。

DSPM 対 CSPM:適切なソリューションの選び方

DSPM

組織がクラウドプラットフォームへより多くのデータを移行するにつれ、セキュリティチームは常々直面している課題に再び直面します。それは、リスクの原因がインフラストラクチャの設定ミスにあるのか、それとも機密データの露出にあるのかを特定することです。ここで、DSPMとCSPMの比較が極めて重要になります。クラウド・セキュリティ・ポスチャー・マネジメント(CSPM)とデータ・セキュリティ・ポスチャー・マネジメント(DSPM)は、それぞれ異なる課題を解決するものです。

役員会議でも説得力のあるDSPMのROI

DSPM

CISOやセキュリティチームに必要なのは、機密データの所在を可視化するだけのダッシュボードではありません。彼らに必要なのは、リスクへの露出を迅速に低減させる管理機能と、経営陣に対して自信を持って説明できる確かな証拠です。情報漏洩による影響は数百万単位に上り、経営陣の期待も変化しています。

企業向けChatGPTセキュリティ

AI Security

ChatGPTは、仕事における標準的なツールとして急速に定着しつつあります。各チームは、文書の要約、メールの下書き作成、コードのトラブルシューティング、データ分析、意思決定の迅速化などにChatGPTを活用しています。CISOにとっては、生産性の向上を実現しつつ、ChatGPTが機密情報の漏洩につながる新たな経路とならないよう防ぐという、お馴染みのジレンマが生じています。

効果的な内部リスク管理プログラムの構築方法

Insider Risk

インサイダーリスクは、一部のセキュリティ担当者の関心事から、取締役会レベルで議論される課題へと変化しました。組織がクラウドプラットフォーム、コラボレーションツール、AIを活用したワークフローを通じて、より多くの機密データを生成、共有、保存するにつれ、内部からのデータ漏洩のリスクは高まり続けています。 Grok/ChatGPTをめぐる訴訟など、生成AIに関する最近の動向は、適切な管理体制が不明確であったり、徹底されていなかったりする場合、善意の従業員によって機密データがいかに容易に漏洩し得るかを浮き彫りにしており、インサイダーリスクが技術的な課題であると同時に、ビジネス上の課題でもあることを改めて示しています。

機密データを保護するためのAIクラウドセキュリティソリューション9選

AI Security

企業がクラウドの導入を加速させ、生成AIを大規模に展開するにつれ、データセキュリティは現代のクラウドセキュリティにおける最大の課題となっています。機密データは現在、オブジェクトストレージ、データウェアハウス、SaaSプラットフォーム、AIパイプラインなど、従来のセキュリティツールの監視範囲外にある場所に分散して存在しています。こうした変化を受け、データセキュリティ・ポスチャー・マネジメント(DSPM)に重点を置いたプラットフォームを中心に、主要なAIクラウドセキュリティソリューションへの関心が高まっています。

AIセキュリティのベストプラクティス:ジェネレーティブAIツールにおける機密データの保護方法

AI Security

生成AIは今や、従業員の調査、要約、執筆、コーディング、意思決定のプロセスに深く浸透しています。この変化は、企業のリスクプロファイルに変化をもたらします。なぜなら、プロンプトの入力、データの貼り付け、アップロード、コネクタの接続、そしてAIによる出力といったあらゆる操作が、データ漏洩の潜在的なリスク要因となるからです。AIセキュリティのベストプラクティスに基づいたプログラムを構築する場合、その目的は単に新たなポリシーを策定することではありません。

Forcepoint DSPMとVaronisはどのように異なるのでしょうか?

DSPM

競争力を維持するために機密情報に依存している場合(多くの企業がそうであるように)、その情報が漏洩、悪用、または規制違反から確実に保護されるよう確保しなければなりません。これを大規模に実現するには、事後対応型のセキュリティソリューションだけでは不十分です。コンプライアンスを維持し、データ漏洩を防止するためには、リスクを最小限に抑えるべく、データを積極的に可視化し、管理する必要があります。

2025年のホリデーシーズンにおける詐欺:Docusignを装ったフィッシングとローン関連のスパムが融合

Research

クリスマスから新年にかけて、攻撃者は、受信トレイの溢れかえりと金銭的なストレスという、同時にピークを迎える2つの要因を確実に悪用します。 X-Labsの最近の調査によると、ホリデーシーズンをテーマにした2つのパターンが同時に確認されています。1つは企業の認証情報を収集することを目的としたDocusignを装ったフィッシング攻撃、もう1つは機密性の高い個人情報や銀行情報を盗み出すことを目的とした融資オファーのスパムです。概要:観測された内容 このキャンペーンでは、jritech[.]shopドメインから送信された偽装されたDocusign通知メールを使用し、ユーザーを騙して偽の「完了済み」クリスマスワイン注文書を確認させようとします。

個人識別情報(PII)の分類:主なデータの種類と分類ツール

DSPM

PIIは日々の業務を支えています。しかし、チームが「どこに保存されているのか」「誰がアクセスできるのか」「次にどこへ移動するのか」といった基本的な質問に答えられない場合、それは過大なリスクを生み出します。PIIのデータ分類は、セキュリティおよびプライバシー担当チームが、こうした無秩序な状況を整理するための手段です。

データベースセキュリティのためのSQLデータ検出と分類

DSPM

構造化クエリ言語(SQL)データベースは、現代のビジネス運営の中核を担い、大規模な分析、アプリケーション、意思決定を支えています。組織がクラウドサービス、自動化、AIツールを導入するにつれ、SQL環境に保存される構造化データの量と機密性は増し続けています。どのようなデータが存在し、それがどのように利用されているかについて可視性がなければ、セキュリティおよびコンプライアンス上のリスクは大幅に高まります。

コンプライアンスを確保するためのPIIデータ検出ツール6選

Compliance

個人識別情報(PII)が、単一の整然としたシステムに保存されていることはほとんどありません。PIIは、SaaSアプリケーション、クラウドストレージ、オンプレミスのファイル共有、データベース、バックアップなどに分散して存在し、さらにエクスポートデータ、チケット、AI実験などを通じて広範囲に拡散しています。そのデータを常に把握できていなければ、一貫して保護することはできず、規制当局や顧客、インシデント対応担当者から質問を受けた際に、コンプライアンスを証明することもできません。

PCIデータディスカバリー:コンプライアンスのための戦略とツール

Compliance

現代の企業では、決済カードデータが絶えず移動しています。このデータは、クラウドアプリケーション、オンプレミスのデータベース、エンドポイント、サードパーティのサービスなどを経由して流通しています。セキュリティおよびコンプライアンスの責任者にとっての課題は、このデータを保護するだけでなく、データがどこに存在し、どのように使用され、誰がアクセスできるかを正確に把握することにあります。

グローバルなコンプライアンスに向けたGDPRデータ分類の管理方法

DSPM

欧州連合(EU)域内で事業を展開する、あるいはEU域内の顧客にサービスを提供する組織は、何百万人もの個人の個人データを保護する責任を負っています。規制当局の監視が強化され、データ量が増大する中、個人情報を正確に特定、分類、保護する能力は、グローバルなコンプライアンスにおいて極めて重要な要素となっています。明確かつ実践的なGDPRデータ分類プロセスは、説明責任を果たし、リスクを軽減し、セキュリティ対策が処理される情報の機密性に見合ったものとなるよう確保する上で、極めて重要な役割を果たします。

CISOが必ず対処すべき5つの隠れたSaaSデータリスク

その他

クラウドの導入とSaaSの普及は、組織の運営方法を一変させました。しかしそれらは同時に、多くのセキュリティ責任者が過小評価しがちな新たな種類のリスクももたらしています。今日、SaaSアプリケーションにはビジネスの最重要資産が保管されています。Salesforceには顧客データ、Google Driveには財務データ、GitHubにはソースコード、Boxには契約書、そしてMicrosoft 365にはほぼすべてのデータが保存されているのです。

構造化データの分類:主要な5つのツールとベストプラクティス

DSPM

最も機密性の高い情報は、多くの場合、文書には含まれていません。その情報は、エンジニアやアナリストが毎日クエリを実行し、結合し、コピーしているテーブルの中に存在しています。構造化データの分類とは、そうしたデータを発見し、機密性を判断し、一貫したラベルを付与することで、大規模にデータを保護するための手法です。

「急がば回れ」:ITインフラのための新たなAI戦略

Future Insights 2026

注:これは、サイバーセキュリティの動向に関する予測と分析を提供する、Forcepointの「2026 Future Insights」シリーズの第4弾です。 ### 何十年もの間、ITインフラチームは「スピードアップせよ」と求められてきました。迅速な導入、迅速なパッチ適用、迅速な近代化――そして、高まるビジネス上のプレッシャーに見合うペースであらゆる業務を遂行することが求められてきたのです。

DSPMツール10選の比較:CISOのための総合ガイド

DSPM

マルチクラウド、SaaS、AIシステムにデータが散在しているため、「機密データはどこにあるのか」「誰がアクセスできるのか」といった基本的な質問に答えることが困難になっています。 データセキュリティポスチャー管理(DSPM)ツールは、あらゆる場所にある機密データを特定し、そのリスクを評価することで、攻撃者や監査担当者が発見する前にチームが脆弱性を修正できるよう支援し、この課題を解決します。本ガイドでは、市場で最も優れた10のDSPMツールを比較し、特にAWS、Azure、Google Cloud、およびSaaSスタックにおけるクラウドセキュリティDSPMツールとクラウドデータセキュリティに焦点を当てています。

クラウドセキュリティに適したDSPMソリューションの選び方:完全ガイド

DSPM

クラウドの導入が加速し、データがSaaSアプリケーション、マルチクラウドプラットフォーム、ハイブリッドインフラストラクチャ、AI/MLパイプラインなどに拡散するにつれ、企業はかつてないほどのデータセキュリティ上の課題に直面しています。シャドウデータ、設定ミス、権限が過剰なID、そして拡大するコンプライアンス要件は、従来のツールでは対応しきれないほどの速さで発生しています。こうした背景から、データセキュリティポスチャー管理(DSPM)は、現代のクラウドセキュリティにおける基盤的な要素となっています。

2026年の世界のデータ保護法の動向

Compliance

2018年にGDPRが施行されて以来、データ保護は欧州限定の事象から、恒久的な世界的な現実へと変化しました。 IAPPによる144カ国で現在施行されているデータ保護・プライバシー法に関する概要や、Usercentricsのグローバルデータプライバシー法ガイドなどの分析によると、世界のほとんどの地域で、GDPRをモデルとしたり、その影響を受けた何らかの形のプライバシー法やデータ保護法が施行されていることが示されています。これらの法律は、同意、個人の権利、国境を越えたデータ移転、およびデータ漏洩の通知に関するより厳格な基準を導入するとともに、違反に対する罰則も強化しています。

2026年のDSPM活用事例:コンプライアンス、AI、クラウドセキュリティ

DSPM

データ・セキュリティ・ポスチャー・マネジメント(DSPM)ソリューションについて経営陣の賛同を得ることは、特に主要な意思決定者が、既存の事後対応型のソリューションですでに十分な対策が講じられていると想定している場合には、困難を伴うことがあります。ガートナーのアナリストによるDSPMに関する見解を伝えるだけでも、必ずしも十分とは言えません。 だからこそ、主要なDSPMのユースケースを検証することは、最新のデータセキュリティソリューションがどのように組織の可視性のギャップを埋め、データに対するより強力な制御を実現するかを示す上で不可欠であり、これはDSPMのROIを測定するための第一歩となります。

ガートナーがAIブラウザのブロックを推奨する理由

Artificial Intelligence

人工知能は今、ソーシャルメディアの時代を迎えている。Facebook、Instagram、Twitterの空前の成功を受け、ソーシャルメディアのあり方を一新しようとする新たな参入者が続々と現れた。その中には、多少の成功を収めたものの時代を先取りしすぎたと言える動画共有アプリ「Vine」から、大人気の「TikTok」の前身であり、現在はサービス終了したリップシンクアプリ「Musical.ly」まで、様々なサービスが含まれている。 AIの分野でも同様の動きが見られ始めている。新たなイノベーターたちが、ウェアラブルガジェットの基盤にAIを組み込もうと試みたり、一見しただけではその真価が完全には伝わらないAI搭載ソフトウェアを開発したりしているのだ。

カリフォルニア州の新しいブラウザ法がデータガバナンスに与える影響

Compliance

2025年10月、ギャビン・ニューサム知事がカリフォルニア州の「オプトアウト・プリファレンス・シグナル(OOPS)」要件に署名し、これを法制化したことは、米国のプライバシー規制の長い歴史における重要な転換点となりました。 長年にわたり、カリフォルニア州消費者プライバシー法(CCPA)およびカリフォルニア州プライバシー権法(CRPA)は、消費者に自身の個人データの販売や共有を拒否する権利を与えてきたが、その権利を行使するには通常、サイトごとに個別の手続きが必要とされていた。

エージェント型AI:新世代のデジタルアクターの確保

Future Insights 2026

注:これは、サイバーセキュリティの動向に関する予測と分析を提供する、Forcepointの「2026 Future Insights」シリーズの第3弾です。### 2026年になると、世界は大きく様変わりすることになるでしょう。過去2年間は、生成AIとそのコンテンツ作成・要約能力が注目されてきましたが、今や新たなパラダイムが台頭しつつあります。

コンプライアンスを確保するためのHIPAAデータ分類の導入方法

DSPM

医療機関では、毎日膨大な量の機密情報が生成・交換されています。 ITチームやセキュリティチームが、クラウドサービス、医療システム、リモートワークフローにまたがるデータの保護に取り組む中、データを正しく分類する能力は、医療保険の相互運用性と説明責任に関する法律(HIPAA)で定められた要件を満たす上で極めて重要となります。明確かつ再現性のあるデータ分類プロセスは、組織がどの情報が保護対象医療情報(PHI)に該当するかを特定し、その機密性を判断し、適切な保護措置を講じる上で役立ちます。

機密データの分類について:セキュリティとコンプライアンスのガイド

DSPM

機密データの分類とは、情報が漏洩した場合にどれほどの価値があるか、あるいはどれほどのリスクをもたらすかに基づいて、情報を分類するプロセスです。多くの組織、特にクラウド導入を拡大している組織にとって、これは実用的なサイバーセキュリティ戦略を構築するための基盤でもあります。明確な分類を行うことで、セキュリティチームやITチームは、どのようなデータが存在するか、どこに保存されているか、誰がアクセスできるか、そして不正利用や情報漏洩のリスクを軽減するためにどのような保護策が必要かを把握できるようになります。

Varonis SaaS版のみ:オンプレミスおよびプライベートクラウドの顧客が直面するリスク

DSPM

Varonisは、SaaSに全面的に注力し、2026年12月31日をもって従来の自社ホスト型プラットフォームのサポートを終了することを公に表明しています。同社自身の言葉によれば、クラウドデータセキュリティプラットフォームの構築には、「従来の自社ホスト型製品を維持しながらでは不可能な、極めて集中した取り組み」が必要であるとのことです。 しかし、データセキュリティにおける真のイノベーションはSaaSモデルでのみ実現可能であるという考えには、敬意を込めて異議を唱えたいと思います。ミッションクリティカルな環境下でお客様と関わってきた当社の経験は、異なる実情を示しています。

AIの技術的負債:静かなるサイバーセキュリティ危機

Future Insights 2026

注:これは、サイバーセキュリティの動向に関する予測と分析を提供するForcepointの「2026 Future Insights」シリーズの第2弾です。### AIの技術的負債は、データリスクの要因として最も危険でありながら、最も理解されていないものの一つとなっています。AIプラットフォームの急速な導入は、あらゆる手抜き作業を加速させています。例えば、急ごしらえの統合、旧式のコネクタ、パッチが適用されていないパイプライン、先送りされたアーキテクチャの決定などが挙げられます。

なぜ「アイデンティティファースト」のセキュリティが、今や企業のサイバー防衛の基盤となっているのか

その他

アイデンティティベースのセキュリティへの移行は、企業の業務形態の変化と、攻撃者の対応策の変化に起因しています。分散型ワークモデル、クラウドベースのシステム、AIを活用したツールの普及により、従来の境界線は崩壊しました。同時に、脅威アクターはアイデンティティインフラストラクチャへの攻撃をますます強化しています。なぜなら、アイデンティティが侵害されれば、即座に高権限へのアクセスが可能になるからです。

データセキュリティ態勢の管理が規制上の要件となりつつある理由

その他

10月、オーストラリアは、機密情報を扱うすべての組織にとって「妥当な」データ保護とは何かを、ひっそりと再定義した。 オーストラリア連邦裁判所がオーストラリアン・クリニカル・ラボ(Medlab)に対して下した判決は、当地域において、規制当局がデータ侵害に対する罰則の要因として、効果的なデータ損失防止(DLP)対策の欠如を明示的に挙げた初めての事例となった。同社はランサムウェア攻撃により個人情報や健康データが流出させたとして580万ドルの罰金を科されたが、そのうち80万ドルは、自社のデータリスクを十分に把握していなかったことによるものとされた。

Microsoft Copilot 利用におけるデータリスクトップ5

CASB

Copilotは、オンデマンドで企業の知見を統合することで、生産性に革命をもたらしています。しかし、その機能こそが、これまで見過ごされてきたサイバーセキュリティ上のリスクを増幅させ、データ漏洩、コンプライアンス違反、運用上の死角への入り口となってしまいます。サイバーセキュリティの責任者にとって、これらのリスクを理解することが、AIの導入を安全に進めるための第一歩となります。

DSPMとDLPの比較:主な相違点と活用事例

DSPM

組織はかつてない速さでデータを生成、複製、共有しています。マルチクラウドの導入、分散型ワークフォース、AIシステムの普及により、機密情報の移動速度や保管場所の変化が加速しています。その結果、セキュリティ責任者は、2つの喫緊の課題に同時に取り組まなければなりません。こうした状況下で、DSPMとDLPの比較に関する議論が注目を集めるようになっています。

サイバーセキュリティの人間的な側面:第3四半期「To The Point」ポッドキャストのまとめ

podcast

サイバーセキュリティは技術的な課題として語られることが多いですが、それは同時に人的な課題でもあります。当ポッドキャスト『To The Point Cybersecurity』の最近のエピソードでは、優れたゲストをお迎えし、サイバーセキュリティの未来がなぜ、そしてどのようにして「人」と「プロセス」にかかっているのかについて語っていただきました。認知バイアスを理解すること、攻撃者の視点で考える運用文化を育むこと、あるいは技術者と政策立案者の間に架け橋を築くことなど、人的要素を強化することが、サイバーセキュリティを強化する最善の道であることが多いのです。

見えないプロンプトがAI要約を攻撃の足掛かりに変える

Future Insights 2026

注:Forcepointの「2026 Future Insights」シリーズの第1回へようこそ。本シリーズでは、サイバーセキュリティの未来を形作るトピックについて取り上げていきます。 ### 昨年末、Forcepoint X-Labsの研究者は、最近検出されたClickFixに関するテレメトリデータに、ある特異なパターンがあることに気づき始めました。多くの場合、1日も経たないうちに活動が終了する一連の短命なドメインが、ネットワーク上で出現しては消えていくという現象が見られたのです。

AIがブラックフライデーの詐欺の新たな波を助長している

Research

ブラックフライデーは、常にサイバー犯罪者にとって絶好の機会となってきました。今年は、その脅威がさらに高まっています。攻撃者は現在、AIを活用してフィッシングメールを作成したり、オンラインストアを複製したり、正規のホリデーセールと見分けがつかないような詐欺を実行したりしています。

ガートナーのDSPM市場ガイドから得られた5つの主なポイント

DSPM

生成AI、クラウドの拡大、コンプライアンス要件によって様相を一変させたデータ環境を乗り切る組織にとって、データ・セキュリティ・ポスチャー・マネジメント(DSPM)は、データ保護の不可欠な基盤となっています。DSPMは、機密データの特定を支援します。『ガートナーのデータ・セキュリティ・ポスチャー・マネジメント市場ガイド』は、読者がDSPM市場および同分野で競合するベンダーを評価するのに役立つ、タイムリーな洞察を提供しています。

2026年、企業向け最高のデータセキュリティソフトウェア

DSPM

セキュリティ担当者は、従来の対策では対応しきれないほどのスピードで広がる、新たなデータ拡散の波に直面しています。機密データは現在、SaaSアプリ、生成AIのプロンプト、クラウドストレージ、サードパーティ製システムなどを経由して流通していますが、多くの場合、可視性が欠如しており、一貫したポリシーの適用も行われていません。最新のデータセキュリティソフトウェアソリューションは、データの所在、使用方法、リスクのある箇所を可視化することで、こうしたギャップを埋めるよう設計されています。これにより、チームはビジネスの足を引っ張ることなくデータを保護できるようになります。

現代企業のためのデータアクセスガバナンス完全ガイド

Data Access Governance

データ・アクセス・ガバナンス(DAG)とは、簡単に言えば、企業全体において、誰が機密データにアクセスできるか、そのデータがどこに保存されているか、そしてそのアクセスがどのように利用されているかを管理する取り組みのことです。このガイドでは、DAGがなぜ重要なのか、その仕組み、そして成功するプログラムを構築する方法について解説します。データ・アクセス・ガバナンス(DAG)とは、組織全体において、誰が機密データにアクセスできるか、そのデータがどこに保存されているか、そしてそのアクセスがどのように利用されているかを管理する取り組みのことです。

DSPMがデータセキュリティにおける「欠けていたピース」である理由

DSPM

データセキュリティ対策には、見落としがあるかもしれません。セキュリティチームはネットワーク、アプリケーション、ID、エンドポイントを保護していますが、機密データは依然として漏れ続けています。その理由は単純です。見えないものは守れないからです。

主要なデータアクセスガバナンスベンダーの比較

Data Access Governance

クラウドアプリ、エンドポイント、コラボレーションプラットフォーム間を、データはかつてない速さで移動しており、誰がアクセス権を持ち、そのアクセスがどのように利用されているかを管理することが困難になっています。効果的なデータアクセスガバナンス(DAG)は、生産性を低下させることなく機密情報を保護するために必要な可視性、コンテキスト、および自動化機能を提供します。主要なデータアクセスガバナンスベンダーを比較した本レポートでは、主要製品が検出、分析、是正措置の各機能においてどのように異なるかを明らかにし、組織がリスクを軽減し、コンプライアンスを維持するための指針を示しています。

FBD Insurance、Forcepointの導入によりデータの可視化を実現

DSPM

保険会社は、予測不可能なこの世の中で安心感を提供し、災害に見舞われた際に誰かが助けに来てくれるという確約を与えてくれます。しかし、ますます予測不能かつ高度化するサイバー脅威の環境において、保険会社自身はどこに保護を求めるのでしょうか?個人識別情報(PII)、個人健康情報(PHI)、決済カード情報(PCI)など、多種多様な機密情報を保有している可能性があるため、保険会社はランサムウェアやその他のサイバー攻撃の標的となることが頻繁にあります。

「リアリティ・セキュアード:なぜ未来にはあらゆる場面でのデータセキュリティが求められるのか」

DSPM

「あらゆる場所の情報を保護する『データセキュリティプラットフォーム』です」と顧客に説明しておきながら、実際にはオンプレミス上のデータは保護できないと認めざるを得ない状況を想像してみてください。これこそが、多くの組織が現在直面しているジレンマです。多くのデータセキュリティベンダーは、データがすでにクラウド上に存在していることを前提として、顧客にクラウド限定のモデルを押し付けています。

クラウドデータアクセスガバナンスにおけるセキュリティ対策の強化

Data Access Governance

一部のアナリストが、クラウドセキュリティ市場が2034年までに約3倍の1,200億ドル超に拡大すると予測しているのには理由がある。クラウドアプリケーションは、組織がデータを保存、共有、保護する方法を根本的に変えた。かつては企業のファイアウォールによって保護されていたデータが、今では無数のSaaSアプリ、コラボレーションプラットフォーム、クラウドワークロードに分散して存在するようになっている。

Forcepoint AWARE 2025で語られた、AIに関する忘れられない名言6選

Artificial Intelligence

AIが私たちの生活や働き方を変革するスピードは、かつてないほど急速です。ChatGPTが一般公開されると、わずか2ヶ月でアクティブユーザー数が1億人に達し、史上最も急速に成長した消費者向けアプリとなりました。実際、AIの普及は、データセキュリティやガバナンスモデルが当初想定していた対応能力をはるかに上回るスピードで加速しています。

あらゆる企業に必要なデータアクセスガバナンスソフトウェアの主要な構成要素

Data Access Governance

エコシステム、ユーザー、エンドポイント間をデータが自由に移動することは、生産性を高める一方でリスクを増大させることも、今や周知の事実です。企業の生命線とも言える機密データを保護するには、適切なユーザーが適切なタイミングで適切なデータにのみアクセスできるようにするとともに、環境の変化に合わせてそのアクセス権限がポリシーに準拠し続けるよう確保する必要があります。ここで言及しているのは、データアクセスガバナンス(DAG)のことです。

2026年の最適なDSPMソリューション:組織全体で機密データを保護する

DSPM

データはあらゆる組織にとって最大の資産であると同時に、最大のリスクでもあります。クラウドの導入が加速し、コラボレーションツールが増加するにつれ、機密情報はSaaSアプリ、データレイク、生成AIツールなど、あらゆる場所に存在しています。その結果、可視性のギャップが拡大しており、多くのセキュリティツールではこれを解消するのに苦戦しています。

Forcepointの統合セキュリティプラットフォームでMicrosoft Copilotのデータを保護する方法

CASB

Microsoft Copilotは、Microsoft 365、Teams、その他のSaaSアプリケーションから企業データを取得することで、生産性を変革しています。しかし、こうした可視化には新たなリスクも伴います。プロンプトやAIが生成した出力、あるいは不適切なアクセス制御によって、機密情報が漏洩する恐れがあるからです。

シャドウAIとは何か、そしてそれを阻止する方法

AI Security

「シャドウAI」とは、IT部門の承認やセキュリティ上の監督なしに、従業員やチームが人工知能(AI)ツールやモデルを使用することを指します。これは、ChatGPTにメールの作成支援を依頼したり、会議のメモを要約したり、コードを生成したりといった、一見無害な近道として始まることが多いですが、すぐに深刻なデータリスクを招く可能性があります。当社の調査によると、承認されていないAIの使用は、入力データを保持・再利用する外部システムに対して、機密情報、知的財産、顧客データをさらす恐れがあります。

Forcepoint DSPMがCyeraをどのように上回るか

DSPM

あらゆる業界で前例のない規模でデータが爆発的に増加していることは、ビジネスの推進力であると同時に、リスクを増幅させる要因ともなっています。組織が膨大な量の機密情報を収集、保存、処理する中、その保護を確実に行うことは、競争力を維持するために不可欠です。データ・セキュリティ・ポスチャー・マネジメント(DSPM)ソリューションは、データを積極的に保護するように設計されていますが、すべてのツールが同等の保護レベルや運用効率を提供しているわけではありません。

SharePoint データアクセスガバナンス:ビジネスデータを確実に保護する

Data Access Governance

Microsoft 365 と SharePoint は、コラボレーションに不可欠なエンタープライズプラットフォームであり、あらゆるデータ保護戦略の要となっています。従業員は日々、チーム間や外部パートナーとファイルを共有しており、権限は時間の経過とともに拡大していく一方で、誰がどのデータにアクセスできるのかという可視性は急速に失われていきます。こうした現実と、進化し続けるデータセキュリティの脅威が相まって、SharePoint におけるデータアクセスガバナンス(DAG)の重要性はかつてないほど高まっています。

現代の企業における効果的なデータアクセスガバナンスの活用事例

Data Access Governance

企業は、ハイブリッドクラウド、コラボレーション・プラットフォーム、AIを活用したワークフローを通じて、かつてないほど多くのデータを生成・共有しています。データの増加に伴い、リスクと投資も拡大しています。ある推計によると、世界のデータガバナンス市場は、2024年の43億5,000万ドルから2029年までに121億4,000万ドルへと拡大し、年平均成長率(CAGR)は25%近くに達すると予測されています。

データアクセスガバナンスの主要ツールと最適なツールの選び方

Data Access Governance

2026年、データ保護はもはや単なる情報漏洩の防止にとどまりません。真の課題は、機密データに誰がアクセスできるのか、そのデータがどこに保存されているのか、そしてどのように利用されているのかを把握することにあります。組織がマルチクラウドやハイブリッド環境へと拡大する中、アクセス制御を維持することは、現代のセキュリティおよびコンプライアンス戦略の基盤となっています。

AIサイバーセキュリティ競争の内幕

Artificial Intelligence

人工知能は、目を見張るようなスピードでサイバーセキュリティのあり方を変革しつつあり、防御側には数秒で脅威を検知する能力を与える一方で、攻撃側には大規模な欺瞞攻撃を自動化する手助けもしています。防御のために学習するアルゴリズムは、すべて攻撃に転用される可能性を秘めています。その結果、スピード、文脈、適応力が勝敗を左右する、激化するAI軍拡競争が生まれています。

効果的なデータアクセスガバナンスのための8つのベストプラクティス

Data Access Governance

データ・アクセス・ガバナンス(DAG)は、複雑なハイブリッド環境全体にわたって機密データを保護するために必要な可視性と制御機能を組織に提供します。クラウドの導入やAIを活用した自動化によってデータ共有が加速する中、従来のアクセスモデルではその変化に対応しきれていません。セキュリティ責任者には、データの保存場所、アクセス権限を持つユーザー、およびそれらの権限がどのように使用されているかをリアルタイムで継続的に把握できる、体系的なプログラムが必要です。

Forcepoint AWARE 2025から得られた5つの主なポイント

Artificial Intelligence

Forcepoint AWARE 2025 バーチャルイベントでは、世界中のCISO、技術者、国際的な政策リーダーが一堂に会し、業界における「自己認識型データセキュリティ」の必要性について議論し、その方向性を明確にしました。多くの議論は、AIによるデータリスクが、多くの組織が制御できる速度を上回るペースで拡大しているという差し迫った現実を中心に展開されました。これは、可視性だけではもはや不十分であることを意味しています。

X-Labs 2025年第3四半期脅威レポート:マルウェアの配布を可能にする難読化されたJavaScriptとステガノグラフィー

Reports

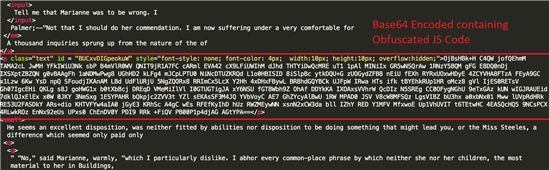

2025年第3四半期、あらゆる業界の組織において、さまざまな情報窃取型マルウェアやRATマルウェアを配布する、JavaScript添付ファイルを利用した攻撃キャンペーンが急増しています。その例としては、DarkCloud、Remcos、Agent Tesla、Formbookなどが挙げられます。攻撃者は、偽の見積書、発注書、出荷通知、さらにはWeTransfer風のリンクなどを日常的なビジネス通信に紛れ込ませることで、従来のフィルタをすり抜け、受信者の信頼を悪用しています。

Forcepoint DSPM、エンタープライズデータベース向けの構造化データ対応を追加

Artificial Intelligence

今回のアップデートにより、Forcepoint Data Security Posture Management(DSPM)は保護対象を構造化データにまで拡大しました。これにより、組織は、非構造化ファイル、電子メール、文書に対してすでに実施しているのと同じ、AI Meshを活用したデータ分類を、データベースやビジネスアプリケーションにも適用できるようになります。 これは、競合するほとんどのDSPMソリューションでは実現できない機能です。クラウドの可視化にとどまるDSPMスタートアップとは異なり、Forcepointはデータの発見、分類、優先順位付け、および適用を統合プラットフォームに統合しています。このプラットフォームには、エンドポイント、クラウドアプリ、ネットワーク全体で保護措置を講じる機能が含まれています。

DLPの死角を解消:ForcepointがNetskopeに勝る理由

DLP

データは現代の企業にとって生命線である一方、最大のリスク要因の一つでもあります。知的財産、個人情報、および規制対象の記録を保護するには、包括的かつ精緻なデータ損失防止(DLP)ソフトウェアが必要です。Netskopeは自社のDLPを「クラウドファースト」のセキュリティソリューションの一環として推進していますが、その機能は大手組織のニーズには及ばないものです。

ForcepointとTuvisの連携でWhatsAppのデータ漏洩を防止

DLP

現在、世界中で5,000万社以上の企業が顧客とのつながりを築くためにWhatsApp Businessを利用しており、これは企業向けコミュニケーションプラットフォームとして最も急速に成長しているもののひとつとなっています。WhatsApp Businessは、企業が顧客とつながる方法を変革しています。それは、迅速かつ直接的、そしてきめ細やかなコミュニケーションを実現するものです。しかし、この利便性には隠れた代償が伴います。それは、企業のセキュリティやコンプライアンスを前提として設計されていないプラットフォームを通じて、機密データが流通してしまうという点です。

シェルコードを介して配布されるXWorm RAT:多段階攻撃の分析

Research

リモートアクセス型トロイの木馬(RAT)は、機密データを盗み出すためにますます巧妙なステルス手法を用い、実環境ではしばしば潜伏したまま活動しています。最近の傾向として、攻撃者はマルウェアを配布・実行するために、ファイルレス手法またはインメモリ手法(シェルコードやスクリプトローダーを介して)のいずれかを採用しています。本ブログ記事では、現代のRAT攻撃において、攻撃者がシェルコードを基盤技術としてどのように活用しているかという傾向について詳しく解説します。

ガートナー?のマーケットガイド:AIデータセキュリティにおいてDSPMが不可欠な理由

Reports

弊社としては、ガートナーが最新の『データ・セキュリティ・ポスチャー・マネジメント(DSPM)市場ガイド』において、機密データの保護を目指す組織にとって、DSPMが「任意の選択肢」から「不可欠な要素」へと変化したことを明確に示していると考えています。AIは単にビジネスを向上させるだけでなく、データセキュリティのルールを書き換えています。組織は、データセンター、クラウド、アプリケーション、そしてAIパイプライン間を機密データがどのように移動するかについて、死角を残すわけにはいきません。

ジェネレーティブAI時代のクラウドデータの保護

CASB

テクノロジーの進化に伴い、従来の「攻撃対象領域」は、現在「データ対象領域」と呼ばれるものへと飛躍的に拡大しました。データは至る所に存在し、クラウド環境やハイブリッドワーク環境を横断して流れ、さらには生成AIによって活用されるようになっています。

Forcepoint AWAREで、AI対応のデータセキュリティを牽引するセキュリティリーダーたちと交流しましょう

Artificial Intelligence

LLM/RAGパイプラインの管理を目的とする場合でも、規制対象データを公開せずにAIを導入する場合でも、生産性とデータリスクの間には微妙なバランスが存在します。AI変革を推進するためのビジョンがなければ、変化のスピードが速すぎるため、チームは主導権を握るどころか、ただ対応に追われることになってしまいます。そこで、セキュリティ専門家のためのバーチャルAIユーザーカンファレンス「Forcepoint AWARE」(10月7日?8日)に、AI、コンプライアンス、データセキュリティの各分野における世界的な専門家を招き、皆様をサポートいたします。

ガートナー?の最新レポート、ジェネレーティブAI時代のデータ保護に焦点を当てる

Artificial Intelligence

弊社としては、ガートナーの最新レポート『ジェネレーティブAI時代のデータセキュリティに関するセキュリティリーダー向けガイド』が、明確なメッセージを発信していると考えています。それは、ジェネレーティブAIが企業のデータ保護の未来を再構築しつつあるということです。ガートナーによれば、「2026年までに、ジェネレーティブAI(GenAI)の取り組みを実施している組織の75%が、データセキュリティへの取り組みの優先順位を見直し、構造化データのセキュリティ対策から非構造化データのセキュリティ対策へと支出をシフトさせる」とのことです。 2027年までに、少なくとも1つのグローバル企業が、データ保護またはAIガバナンスに関する法規制への違反を理由に、規制当局からAIの導入を禁止されることになるだろう。

すべてを把握し、見逃さない:データ可視化を実現するツール

DSPM

企業はデータに埋もれつつあります。機密ファイルは、マルチクラウド環境、SaaSアプリケーション、エンドポイント、レガシーシステムなど、至る所に存在しています。セキュリティ責任者は、極めて重要な問いに対する明確な答えを必要としています。それは、「最も機密性の高いデータはどこにあり、どうすればそれを安全に守れるのか」ということです。

ForcepointとBluecoatのSWGソリューションの比較

Web Security

企業はビジネス運営においてウェブに依存していますが、ウェブは高度な脅威、フィッシング、データ損失の主な侵入経路でもあります。セキュア・ウェブ・ゲートウェイ(SWG)は、こうしたリスクを軽減するために設計されていますが、すべてのソリューションが、保護機能、使いやすさ、コスト効率の面で同等のバランスを実現しているわけではありません。シマンテック傘下のブルーコートは、定評のあるSWGで知られていますが、そのレガシーなアーキテクチャは、システムの複雑化、コンソールの多重化、そして高い運用コストを招いています。

Grok/ChatGPT訴訟が教えてくれるインサイダー・リスクについて

DSPM

先週、イーロン・マスク氏が率いる人工知能スタートアップのxAIは、元エンジニアがxAIから企業秘密を盗み出し、ChatGPTの親会社であるOpenAIに持ち出したとして、同氏を提訴した。この注目を集めているGrok/ChatGPTをめぐる訴訟は、インサイダー・リスクの最近の事例である。インサイダー・リスクにはさまざまな形態がある。

CASBソリューション選びのポイント - 重要な機能

Cloud Security

SaaSやIaaSモデルがもたらすスケール、スピード、コスト削減効果は、あらゆる業界の変革を後押ししていますが、それには代償も伴います。ハイブリッドクラウドやリモートワークへの移行により、従来のネットワーク境界は崩壊し、重要なデータは今や、個人所有のデバイス、未承認のアプリ、管理されていないネットワークが入り混じった環境を移動しています。クリック、同期、共有が行われるたびに、リスクは増大しています。

BYODにおける信頼とセキュリティの構築:BYODデータ保護ガイド

CASB

BYOD(Bring Your Own Device)プログラムは、もはや一部の企業での実験的な取り組みにとどまりません。リモートワークやハイブリッドワークの普及に伴い、あらゆる業界の企業が、従業員に対し、業務に個人のノートパソコン、タブレット、スマートフォンを使用するよう推奨しています。適切なセキュリティ対策が施されていないスマートフォンやタブレットは、マルウェアの侵入、データ盗難、アカウント乗っ取りの潜在的な入り口となってしまいます。

次世代ファイアウォールとは何か、そして現代のネットワークにおいてなぜ重要なのか

Network Security

仕事のあり方は一変しました。アプリは至る所に存在し、データは絶えず移動しており、暗号化された通信はもはや例外ではなく、当たり前となっています。攻撃者はこの状況を悪用し、フィッシングを仕掛けたり、通常の業務トラフィックに紛れ込むマルウェアを利用したりして侵入を図っています。

Forcepoint DLP を使用して Microsoft 365 の機密データを保護する方法

Artificial Intelligence

Microsoft 365 を活用している組織では、顧客情報、決済データ、知的財産など、機密情報が絶えずやり取りされています。こうした情報のやり取りはビジネスの生命線である一方、リスクも生み出しています。このブログでは、Forcepoint Data Loss Prevention(DLP)が Microsoft 365 のセキュリティ確保にどのように役立つかについて解説します。

人命が失われる前に医療データの漏洩を防ぐ

DSPM

医療提供者にとって、データ漏洩による影響は、金銭的損失や評判の低下にとどまらず、患者の安全を直接脅かすものとなります。Forescout社のレポート「Critical Condition」によると、2024年には742件のデータ漏洩が発生し、717の組織が影響を受けました。そのうち、57件の大規模な漏洩では100万人から1,000万人が影響を受け、32件の超大規模な漏洩では1,000万人以上が影響を受けました。

ビジネスリーダーが統合型SaaSセキュリティプラットフォームを必要とする理由

Cloud Security

今日の「クラウドファースト」を掲げる企業では、機密データがMicrosoft 365、Google Workspace、Slack、Salesforce、Boxといった数百ものSaaSアプリケーション間を行き来しています。これらのプラットフォームは生産性を向上させる一方で、新たなリスクも生み出しています。情報が従来の管理体制を迂回する形でアップロード、共有、あるいは公開されるため、情報漏洩やコンプライアンス違反が発生する可能性が高まっています。

AIセキュリティポスチャー管理(AI-SPM):その概要と仕組み

Artificial Intelligence

AIセキュリティ・ポスチャー管理(AI-SPM)は、企業がGenAIの勢いを維持しつつ、死角を生じさせないための手法です。AIがパイロット段階から本番環境へと移行するにつれ、ポスチャー管理の範囲はクラウド設定にとどまらず、モデル、データ、パイプライン、ノートブック、プロンプト、エージェント、およびランタイムの使用状況にまで拡大する必要があります。つまり、AI-BOM(部品表)の構築と維持、シャドウAIの特定、設定の改善、NIST AI RMFへの対応状況の証明を行いながら、機密データが流れるあらゆる場所を保護することが求められます。

Webセキュリティの再考:次世代SWGが従来のフィルタリングを超える理由

Web Security

現代の業務と現代のリスクは、クラウド上に存在しています。アプリ、データ、ユーザーはもはやオフィスの壁の外に存在しており、従来のWebプロキシはそのような現実に対応するよう設計されていません。従来のセキュアWebゲートウェイ(SWG)は、アプリ内部の状況を把握するのに苦労し、大規模な暗号化通信を確実に検査することができず、統合されたデータ漏洩防止(DLP)機能を備えていない場合が少なくありません。

セキュリティリーダー必見の世界トップクラスのCISOラウンドテーブル

DSPM

サイバーセキュリティ分野の第一人者たちが一堂に会し、現代における最も差し迫ったデータ保護の課題に取り組んだら、何が起こるでしょうか?それは、セキュリティリーダーなら誰もが見逃すことのできない議論となるでしょう。Forcepointのチーフ・データ・ストラテジー・オフィサーであるロナン・マーフィー氏は、データおよびサイバーセキュリティ分野での豊富な経験を生かし、先日開催されたRSA 2025においてCISOパネルディスカッションを主催しました。

医療分野における個人識別情報(PII)保護の指針

DSPM

医療機関は、管理する個人情報(PII)の量と機密性の高さから、サイバー攻撃の主要な標的となっています。患者の診療記録や保険データから病歴、請求情報に至るまで、情報漏洩がもたらす影響は、規制当局からの罰金にとどまりません。それは人々の生活に深刻な影響を及ぼすのです。

クラウドセキュリティのコンプライアンス:基準とベストプラクティスの完全ガイド

CASB

クラウドセキュリティのコンプライアンスとは、クラウド環境におけるデータ保護、プライバシー、およびセキュリティ全般を規定する法的要件、規制、業界標準を遵守することを指します。組織がクラウドインフラへの移行を急速に進めるにつれ、コンプライアンス要件はますます複雑化しています。クラウドのコンプライアンスを維持できない場合、多額の罰金、評判の失墜、さらには事業に重大な支障をきたすなど、深刻な結果を招く恐れがあります。

「Odyssey Stealer」:ClickFixマルウェアがmacOSユーザーを標的に、認証情報や暗号資産ウォレットの詳細を盗み出す

Research

数ヶ月前、X-Labsは、ClickFix攻撃がWindowsシステムを介してマルウェアを配布する仕組みに関する調査結果を公表しました。それ以来、X-Labsの研究者たちは、ClickFixの手法を用いてmacOSを標的とし、認証情報を盗むように設計されたマルウェアを配布するフィッシングキャンペーンによるマルウェア活動の増加を監視してきました。この攻撃は、攻撃者が偽のCAPTCHA認証ページを作成するClickFixの手法を用いて行われます。

チェックリストにとどまらず、グローバルなデータコンプライアンスを確保する

DLP

世界的なデータ規制の動きは止まることを知らず、企業もそれに遅れをとるわけにはいきません。世界中で新たなプライバシー法やサイバーセキュリティ法が制定される中、コンプライアンスへの要求は従来の手法では対応しきれないほど高まっています。多国籍企業にとって、もはや罰則を回避することだけが目的ではなく、事業継続能力を構築し、顧客、規制当局、パートナーからの信頼を維持することが求められているのです。

データリスクは経営陣が取り組むべき課題である

DSPM

今日の企業において、データは最も価値のある資産であると同時に、最も脆弱な資産でもあります。知的財産や顧客情報から財務データ、規制対象コンテンツに至るまで、機密データはさまざまなプラットフォームに分散しており、多くの場合、IT部門の直接的な管理範囲をはるかに超えて存在しています。経営陣にとって、これは単なる技術的な問題ではありません。

セキュア・ウェブ・ゲートウェイ(SWG):2026年版完全ガイド

Web Security

セキュア・ウェブ・ゲートウェイ(SWG)は、組織、ネットワーク、ユーザー、およびデバイスをインターネット関連の脅威から保護するために設計されたセキュリティ技術です。SWGには主に2つの機能があります。1つはWebトラフィックから安全でないコンテンツをフィルタリングすること、もう1つはリスクの高い、あるいは不正なユーザーの行動をブロックすることです。セキュア・ウェブ・ゲートウェイには、ソフトウェア・ソリューション、クラウドベースのサービス、または物理的なアプライアンスなどがあります。

クラウドアプリでのデータ損失を未然に防ぐ

Cloud Security

クラウドアプリケーションは企業の業務形態を一変させましたが、その一方で、データが拡散したり、漏洩したり、悪意ある第三者の手に渡ったりするリスクも増大させています。生成AIやクラウドベースのAIアシスタントの台頭により、データの拡散リスクはさらに高まっています。従業員がうっかり生成AIツールに機密情報を共有してしまう可能性があるだけでなく、送信されたデータが将来のモデル学習に組み込まれることで、機密情報が外部に流出する恐れもあります。

データリスク評価:完全ガイド(Forcepoint DRAの無料版付き)

DSPM

今日の企業環境において、データは流動的です。データはSaaSアプリケーション、ハイブリッドクラウド、個人用デバイス、そして管理対象外のファイル共有環境を横断して移動します。セキュリティおよびデータ担当のリーダーにとって、これは根本的な課題を生み出しています。それは、「目に見えないものを、いかにして保護するか」ということです。

データ分類ソフトウェアに欠けている要素

Artificial Intelligence

データの拡散、ハイブリッドクラウドの導入、そして積極的なAIの実験により、現代の企業のデータフットプリントは劇的に拡大しています。その結果、機密データが管理の網の目から漏れるのを防ぐために、データ分類は今や不可欠となっています。この課題を大規模に解決するため、AIを活用した分類ツールが登場しています。

フォー・サクセス・ファクターズが、フォースポイントの従業員のさらなる成長を支える

その他

フォースポイントにおける従業員体験と人材開発の取り組みは、従業員がそれぞれの役割で成果を上げ、キャリアにおいて充実感を得られるような環境とリソースを提供することに重点を置いています。つまり、人とプロセスを調和させることを目指しているのです。私たちは、革新的なテクノロジーや交流の機会を通じて、従業員への支援体制を常に改善するよう努めています。しかし、健全な企業文化を築くためには、昔ながらのコミュニケーションを大切にし、理想像について共通の理解を深めるための努力も不可欠です。

隠れたリスクを明らかにする:コンプライアンス戦略を強化する無料のGRCツール

DSPM

最新の調査によると、71%の組織が、もし今日サイバーセキュリティやコンプライアンスの監査が行われた場合、不合格になるだろうと認めています。さらに懸念されるのは、自社のコンプライアンス・プログラムが社内外の基準を常に満たしていると回答した企業はわずか29%にとどまっていることです。ガバナンス、リスク、コンプライアンス(GRC)の専門家にとって、これらは単なる憂慮すべき統計データにとどまらず、その役割の複雑さと緊急性が高まっていることを如実に反映しているのです。

EchoLeak事件からの教訓

Research

EchoLeakは、注目を集めた最初のジェネレーティブAI(GenAI)悪用事例の一つであり、間違いなくこれが最後ではないでしょう。この攻撃により、悪意のあるメールがMicrosoft Copilotを操作し、機密データを盗み出し、攻撃者が管理するサーバーへ流出させる手法が明らかになりました。これは、堅固なデータセキュリティ戦略が早急に必要であることを示しています。

Forcepoint Insights Analytics PlatformがCASBのお客様向けに利用可能になりました

Cloud Security

企業が業務をクラウドやSaaSプラットフォームへ移行させるにつれ、セキュリティチームは現代の環境がもたらす複雑さとスピードに対応しきれていない。機密データは今や数十ものアプリケーションやサービスを通じて流通しており、その多くはIT部門の直接的な管理外にある。セキュリティ責任者は、自社のクラウドリスク態勢に関する根本的な疑問に対して明確な答えを求めている。しかし、問題なのは、ほとんどのセキュリティツールが、こうした疑問に効果的に答えるよう設計されていないという点だ。

企業がAIをどのように活用しているかを調査しました。その結果は以下の通りです。

AI Security

言うまでもないことですが、人工知能(AI)は、企業のワークステーションにおいて、メールに代わって最も革新的な生産性向上ツールとなりつつあり、その依存度は日増しに高まっています。効率の向上や成果の向上といったメリットは、そのリスクにのみ凌駕されています。シャドーAIの利用に起因するデータ漏洩は、データセキュリティの専門家にとって最大の懸念事項であり、その理由は理解に難くありません。

レポート作成の自動化で、コンプライアンス対応の混乱を自信に変える

Compliance

データがクラウドアプリ、エンドポイント、ハイブリッド環境にまたがって広がる中、GDPR、HIPAA、CCPAなどのコンプライアンス要件への対応は、継続的な課題となっています。手動による監査や静的なレポートでは、今日のデータ環境の急速な変化や複雑さに対応しきれないのが現状です。データ・セキュリティ・ポスチャー・マネジメント(DSPM)プラットフォームは、コンプライアンス・レポート作成に向けた、最新かつ自動化されたアプローチを提供します。

VUCA時代を乗り切る:ガートナー?が語る2025?2026年の脅威の動向

Research

さまざまな理由により、サイバーセキュリティの状況は、ますます変動性が高く、不確実で、複雑かつ曖昧なものになりつつあります。これはまさに「VUCA」という言葉が当てはまる環境です。組織がデジタルトランスフォーメーションを加速させるにつれ、攻撃対象領域は拡大し続け、一方で攻撃者はより適応力が高く、自動化され、AIを活用するようになってきています。

6つのステップで、よりスマートで持続可能なデータセキュリティプログラムを構築する

DSPM

機密データがSaaSアプリケーション、エンドポイント、クラウドプラットフォーム、AIツールなどに分散している現状において、今日のデータおよびプライバシー担当チームはますます大きなプレッシャーに直面しています。規制要件は厳しさを増す一方で、データ漏洩のリスクも高まり続けています。では、セキュリティチームは、コンプライアンス要件を満たすだけでなく、ビジネスの成長に合わせて進化し続けるデータセキュリティ体制をどのように構築すればよいのでしょうか。

DSPMを用いたデータリスクの分析

DSPM

最高データ責任者(CDO)やデータ運用責任者は、データを保護するだけでなく、世界のプライバシー規制に完全に準拠した形でガバナンスを確立しなければならないという、絶え間ないプレッシャーにさらされています。SOCチーム全体の効率化を図るには、誤検知を排除することが鍵となります。彼らに必要なのは、機密データがどこに存在し、どのように漏洩のリスクにさらされており、誰がアクセス権を持っているかを示す、明確で実用的な洞察です。

ノイズの中のシグナル:DLPアラートを行動につなげる方法

DLP

一秒を争う状況において、チームにとって最も避けたいのは、無意味なアラートの洪水です。しかし、従来のDLPソリューションの多くがまさにそれをもたらしています。誤検知の洪水、ツールごとに断片化したインサイト、そして作業を加速させるどころか停滞させる手動による調査。その結果、問題そのものを解決するのではなく、症状への対応に追われることになってしまいます。

Remcosの新たな姿:パスバイパスとマスカレード

Research

昨年から今年に入ってからも、Remcosマルウェアの攻撃活動は活発なまま続いており、検出を逃れるために絶えず変異を続けています。攻撃者は通常、悪意のあるショートカット、スクリプト、文書などの悪意のあるファイルを添付したフィッシングメールを送信します。被害者がそのファイルを開くと、Remcosプログラムが密かにインストールされ、PC上の正規のWindowsシステムフォルダと似た名前の新しいフォルダ内に隠されます。

SaaSデータの露出過多:問題を発見し、解決するための対策を講じましょう

DSPM

多くのSaaSアプリケーションの目的は、生産性とコラボレーションの向上にあります。Microsoft 365 OneDriveは、知的財産や個人情報、財務情報などを安心して預けられるアプリケーションの一つです。しかし、共有範囲の拡大やアカウントの放置により、こうした共有フォルダにはセキュリティ上の脆弱性が生じることが少なくありません。

DSPM:強固なデータセキュリティガバナンス体制の基盤

DSPM

今日、組織は、絶えず変化し拡大し続けるデータ規制の動向に先んじて対応しなければなりません。こうした現実により、多くの企業にとってデータセキュリティガバナンスは、これまで以上に重要な課題となっています。つまり、GRCチームは、確固たるデータセキュリティガバナンスのプロセスを確立しておく必要があるのです。

データ検知・対応(DDR)とは? 2026年版サイバーセキュリティガイド

DDR

データ検出・対応(DDR)は、ユーザーがデータにどのようにアクセスし、利用しているかを監視し、不審な動きが確認された際に、対応管理を支援します。ネットワークやデバイスを保護する従来のセキュリティツールとは異なり、DDRはデータそのものに焦点を当てています。このプロセスが具体的にどのように機能するのか、詳しく見ていきましょう。

NIST準拠のSaaSセキュリティを実現する近道

Cloud Security

SaaSアプリファースト戦略がIT業界を席巻する現代において、NIST準拠などの規制要件を満たしつつ、SaaSアプリケーション内のデータを保護することは、極めて重要な課題となっています。 米国国立標準技術研究所(NIST)は、組織がサイバーセキュリティ体制を強化するのに役立つ「NISTサイバーセキュリティフレームワーク(CSF)」や「NIST SP 800-53」などのサイバーセキュリティフレームワークや管理策を提供しています。これらは特に以下の分野において極めて重要です。NIST基準への準拠には、ID管理、データ保護、インシデント対応、および継続的な監視に対する厳格な保護措置が求められます。

発見から防御まで:AIを活用したデータセキュリティの拡張

Research

IDCが最近発表した「Forcepoint、Getvisibilityの買収を完了し、データセキュリティ機能を拡充」(出典:doc #US53553625、2025年6月)と題するマーケットノートでは、当社のデータセキュリティポスチャー管理(DSPM)およびデータ検出・対応(DDR)を、その他のセキュリティプラットフォームと統合する方法について解説しています。 今回の買収により、Forcepointはより包括的なデータ検出、分類、保護ソリューションを提供できるようになり、重要な情報セキュリティのニーズに対応します。このレポートの発表タイミングは、これ以上ないほど重要なものです。組織がデジタルトランスフォーメーションを加速させ、マルチクラウド戦略を採用し、俊敏性を高めるためにAIや自動化への依存度を高めている中、ある不都合な真実が否定できないものとなっています。それは、ほとんどのセキュリティチームが、分散したデータに対する可視性と制御力を失っているということです。

DSPMがデータ可視性をいかに飛躍的に向上させるか

DSPM

今日のデジタル環境において、データの可視性は単なる「贅沢」ではなく、「必須」の要件となっています。あらゆる業界の組織が、効率性とコンプライアンスを維持しつつ、機密情報を保護するという課題に直面しています。こうした現代の課題には、データセキュリティを強化するだけでなく、データの可視性を飛躍的に高める「データセキュリティ・ポスチャー・マネジメント(DSPM)」のような最新のソリューションが求められています。

機密データは危険にさらされていませんか?この無料ツールで今すぐ確認しましょう

DSPM

データが最も貴重な資産であると同時に、潜在的には最大のリスク要因にもなり得る現代において、クラウドとオンプレミスに分散するデータ全体を可視化することは極めて重要です。 しかし、多くの組織では自社のデータのごく一部しか把握しておらず、残りのデータは情報漏洩、悪用、さらにはコンプライアンス違反のリスクにさらされたままになっています。そこでForcepointは、強力な新ツール「無料データリスク評価(DRA)」をリリースしました。このツールを使えば、営業からの電話や複雑な設定、DSPMのフルトライアルに伴う長い待ち時間といった煩わしさなしに、自社のデータセキュリティ態勢を迅速に把握することができます。

Forcepoint DLP によるデータプライバシーコンプライアンスの対応

DSPM

御社の一般的な従業員にとって、データプライバシーのコンプライアンスとは、機密データの取り扱いにおいて避けるべきいくつかの事項を覚えておくだけの単純な問題かもしれません。しかし、セキュリティ管理者にとって、コンプライアンスは単に「してはいけないこと」を禁じるだけの問題ではありません。指定された保存期間の終了時に古いデータを削除したり、規制当局への提出や監査に向けた報告書を作成したりするなど、積極的な義務も課せられるのです。御社がコンプライアンスを維持するために必要なすべての措置を講じていると、どの程度確信していますか?

ForcepointのDLPがシマンテックに勝る理由

DLP

エンドポイント、クラウドアプリ、Web、電子メール、ネットワークを横断してデータが流れる、今日の「どこからでも働ける」環境において、DLPソリューションはこれらすべてを可視化し、制御できなければなりません。その点で、Forcepoint DLPは他社をリードしています。シマンテックの旧式でルールに依存したアーキテクチャとは異なり、Forcepointは単一のコンソールからあらゆるデータチャネルに対して、状況に応じた適応型のポリシー適用を実現します。これにより、正当な業務の妨げになることなく、可視性と制御性を確保できます。

AIの活用:統合データセキュリティの未来

Cloud Security

何十年もの間、データセキュリティに対する真に統一された、一貫性があり、かつ効果的なアプローチを実現するという夢は、まるで不可能な使命のように思われていました。データはエンドポイント全体に散在し、無数のAPIを介してクラウド環境間を行き来し、電子メールやWebチャネルを通じて絶え間なく流れ続けています。手作業によるプロセスやサイロ化されたツールだけでこれらすべてを保護しようとするのは、地雷原を猫たちを追い回すようなもので、骨の折れる、そして往々にして無駄な努力に他なりませんでした。

データが社外へ流出している:見逃してはならない重要な兆候

DDR

データは現代のビジネス革新を牽引する一方で、重大なリスクももたらします。データがエンドポイント、クラウド、コラボレーションプラットフォーム間を自由に流れるにつれ、情報が漏洩する可能性は飛躍的に高まっています。データの可視性に欠けること、人間によるデータ分類における文脈情報の不足、異常なデータ移動、あるいは内部関係者による悪意ある行為などは、その問題のほんの一例に過ぎません。

あらゆる場所でのデータ保護に関する決定版ガイド

DLP

昨今、従業員はさまざまなデバイスやチャネルを通じて、どこからでもデータにアクセスしています。こうした柔軟性が従業員の生産性向上に役立つことは間違いありません。しかし、その一方で、組織のデータを保護することも困難になっています。

動的データ監視がデータ漏洩を防ぐ仕組み

DDR

Statisticaによると、毎日4億テラバイト以上のデータが生成されています。これは、2025年には約181ゼタバイトのデータが生成されると予測されており、前年比で23%以上の成長率となります。つまり、企業は保護すべき膨大な量のデータを抱えており、特に現在、従業員が複数の場所から複数のデバイスを使ってデータにアクセスしている状況下では、その重要性はさらに高まっています。

Forcepointのデータリスク評価で、わずか数分で隠れたデータリスクを特定

DSPM

2024年、米国では13億5000万件を超えるデータ漏洩の通知が行われ、前年比で211%増加しました。その根本的な原因は何でしょうか? 多くの組織において、自社の環境内に潜む機密性の高い非構造化データや、過度に公開されているデータに対する可視性が欠如しているからです。

シャドウITを検知し、重要なデータを保護する方法

Web Security

テクノロジー業界において、生成AI(GenAI)アプリほど注目を集めているものはほとんどありません。数年前には話題の新技術として登場したものが、今や多くのユーザーにとって欠かせない存在となっています。ChatGPT、Copilot、Geminiといった生成AIアプリは、企業の生産性を変革しつつあります。

海運サプライチェーンの安全確保

Cloud Security

データセキュリティは、世界貿易を支えるインフラの重要な一翼を担いながらも、しばしば見過ごされがちな港湾や海運会社にとって、中心的な課題であり、その重要性は高まりつつあります。 サイバー脅威がますます巧妙化する中、海運業界では機密情報を保護し、世界貿易の円滑な運営を確保するためのデータセキュリティへのニーズが高まっています。本ブログ記事では、海上輸送システム(MTS)に関与する企業の種類について詳しく解説するとともに、海運データセキュリティの最近の動向を探り、業界のアプローチを形作っている主要なトレンド、規制、ソリューションに焦点を当てます。

次回のM&Sデータ漏洩を防ぐ方法

DSPM

当社は、マークス&スペンサー(M&S)が4月にハッキング被害を初めて認めて以来、その動向を追跡してきました。同社には依然として甚大な被害が及んでいるものの、Googleの脅威対策チームは、この攻撃の首謀者であるハッカー集団が、今後米国の小売業者に矛先を向けるものと見込んでいます。米国と英国にメンバーを擁するハッカー集団「Scattered Spider(またはUNC3944)」が、今回の最初の侵入を行ったグループです。

詐欺師たちが、関税への不安につけ込み、偽のブランド店を運営している

Web Security

ライオネルからの注記:今回のX-Labsの記事は、特定のキャンペーンを詳細に分析した通常の記事とは少し異なります。今回はより一般的な内容となっています。しかし、これは今後数週間から数か月にわたり、ハッカーたちがますます悪用するであろうタイムリーな傾向を示すものであるため、ブログで紹介する価値があると考えました。

断片化したセキュリティソリューションが、なぜデータの保護に失敗しがちなのか

Cloud Security

データセキュリティは、可視性と管理能力にかかっています。可視性とは、機密情報を検知できることを意味し、これには規制遵守対象データと知的財産が含まれます。誤検知率を低く抑えつつ、規制対象データと知的財産の両方を特定する成熟した能力を確立することは、多くの組織が直面する最初のデータセキュリティ上の課題です。

Forcepoint CASB による GDPR 準拠の実現

その他

一般データ保護規則(GDPR)では、EU市民のデータを扱う組織に対し、厳格なプライバシー保護およびガバナンス対策の実施が義務付けられています。クラウドファーストが主流となった今日、複数のSaaSアプリケーションにわたりこれらの要件を満たすことは困難な課題となっています。Forcepoint CASBは、生産性を損なうことなくGDPRへの準拠を実現するための、最新のソリューションを提供します。

ネットワークパフォーマンス監視がIT運用をいかに守るか

Network Security

SD-WANは、クラウドへの直接接続とセキュリティを必要とする組織、特に複数の支店やリモート拠点を持つ組織に対し、柔軟性、拡張性、およびコスト削減を実現するように設計されています。しかし、分散型組織では、多様な環境の管理、パフォーマンスの可視性の維持、およびリモート接続のセキュリティ確保といった課題に直面しています。適切なネットワークパフォーマンス監視が行われない場合、SD-WANのメリットを十分に活かすことは困難です。

フィッシングかマルウェアか? 2つの脅威が組み合わさった複合型攻撃を解明する

Research

Forcepointのセキュリティ研究者は最近、従来のフィッシング詐欺とマルウェア攻撃の境界線を曖昧にする、極めて異例のサンプルを発見しました。一見すると、それはごく普通のフィッシングメールのように見えました。しかし、詳しく調査したところ、X-Worm/Formbookファミリーに属する悪意のある添付ファイルも含まれていることが判明しました。フィッシングメッセージを通じてマルウェアも拡散させる、このような二重の脅威をもたらす手法は珍しく、注目に値します。

「Lumma Stealer」キャンペーンの正体を暴く

Research

強力な情報窃取型マルウェア「Lumma Stealer」は2022年に登場し、ブラウザに保存されたパスワード、仮想通貨ウォレット、2段階認証トークンなどの機密データを標的としています。このマルウェアはフィッシング攻撃や悪意のあるダウンロードを通じて拡散し、サイバーセキュリティの分野において個人や組織に重大なリスクをもたらしています。Forcepointは、洗練されたURLベースの配信メカニズムを利用してマルウェアを展開する、特徴的なLumma Stealerの攻撃キャンペーンを特定しました。

DSPMがリスクのあるデータの特定と優先順位付けをどのように支援するか

DSPM

かつては、膨大な量のデータの収集、保存、処理は専門的な業務とされていましたが、現在では企業レベルでの事業活動において不可欠な要素となっています。多くの組織がデータを資産として活用し、その恩恵を得ようと意欲的である一方で、データに伴う多岐にわたるリスクに対処する準備が整っていない組織も依然として少なくありません。データにどのようなリスクが潜んでいるのか、そしてそれらをどのように軽減すべきかを理解することは、安全かつコンプライアンスに準拠した環境を維持するために極めて重要です。

1つのシンプルなフレームワークでデータのコンプライアンスを確保

Data Security Everywhere

データを扱う場合(昨今、データを扱わない人はいないでしょう)、セキュリティは情報漏洩を防ぎ、企業の評判を守るために極めて重要です。しかし、セキュリティ戦略の初期段階からコンプライアンスを組み込んでいなければ、長期的な成功を収めることはできません。クラウドコンピューティングや生成AIといった技術の発展に対応するため、世界中で新たな法律が次々と制定されており、データセキュリティやデータプライバシーに関する規制への準拠はますます複雑化しています。

Forcepoint データセキュリティ クラウド プラットフォームのご紹介

Cloud Security

今日、私たちはデータに囲まれています。ある推計によると、毎日4億テラバイト以上のデータが生成されています。そして、従業員はその新規データの多くに、さまざまなアプリケーションやデバイス、物理的な場所からアクセスしています。

Word文書を介してHorus Protector経由で拡散するFormBookマルウェア

Research

最近のメールを悪用したマルウェア攻撃キャンペーンにおいて、X-Labsチームは、検知を回避するように設計されたマルウェア配布サービス「Horus Protector」を用いて、悪名高い情報窃取型マルウェア「FormBook」を配布する脅威アクターを確認しました。昨年SonicWallによって初めて特定されたHorus Protectorは、マルウェアを配布するための比較的新しいサービスです。この攻撃の連鎖は、悪意のあるMicrosoft Word文書を添付ファイルとして含むフィッシングメールから始まります。

薬局を装ったスパムの再来

Research

ハッカーたちは、たいてい最先端の技術に精通しています。しかし、時には実績のある手法に固執することもあります。製薬業界を題材にしたスパムキャンペーンは、まさにその一例です。

司法省のデータセキュリティ・プログラム:知っておくべきこと

Data Security Everywhere

米国司法省(DOJ)は最近、「データセキュリティプログラム(DSP)」と呼ばれる重要な取り組みを開始しました。その目的は、機密データを外国の敵対勢力から保護し、国家安全保障を確保することにあります。DSPを理解することは、コンプライアンスの遵守および組織データの保護において極めて重要です。

DLP対策の範囲を拡大し、Webおよびクラウドデータセキュリティの死角を解消する

DLP

Webインターフェースから直接アクセスできるため、Webの脆弱性は最も悪用されやすいセキュリティ上の欠陥の一つです。こうしたWeb攻撃の多くは、インジェクションの脆弱性や不適切なアクセス制御を悪用して、Webアプリケーションやサービスを標的にしています。また、総件数ではWebベースの攻撃に及ばないものの、クラウドの脆弱性を悪用した攻撃は急増し続けています。

機密データを効率的に特定し、優先順位をつける方法

DSPM

一般的なオフィスワーカーは、日常業務において、それほど機密性の高くないデータにアクセスすることがほとんどですが、その量は確かに膨大になることがあります。また、一見無害に見える文書であっても、外部に漏らすべきではない情報が含まれている可能性があります。例えば、社員への感謝の品に関する企画メモを、セキュリティ対策が施されていないメールボックスや端末に送信することは、無害に思えるかもしれません。しかし、そのメモに社内の従業員の氏名、生年月日、あるいは住所が含まれていたとしたらどうでしょうか?

23andMeの破産と遺伝子データのセキュリティ

Data Security Everywhere

郵送でDNA検査を受けられるようになった数百万の人々にとって、この技術は最先端のイノベーションと現代的な利便性が融合した、エキサイティングなものでした。 自身の祖先に関する新たな情報を得ることで、多くの顧客は自らのルーツや過去とのつながりを強く実感することさえできた。しかし、2025年3月下旬、検査業界の巨人である23andMeが破産を申請し、その資産(極めて重要な遺伝子データを含む可能性もある)を競売にかける計画であることが報じられると、顧客たちは予期せぬ形で未来の一端を垣間見ることとなった。

『2025年版 Gartner? DLP 市場ガイド』から得られるデータセキュリティに関する洞察

Reports

ガートナーの「データ損失防止(DLP)市場ガイド」は、単なる機能チェックリストにとどまらず、データセキュリティの将来像を示す指針となっています。2025年版の「DLP市場ガイド」では、リスクの高まり、環境の複雑化、そしてデータセキュリティに対する期待の急速な変化について論じています。セキュリティおよびリスク管理の責任者には、柔軟性があり、統合され、現代の働き方に適したソリューションが求められています。

インラインプロキシがバイパスされた場合にSaaSデータを安全に保つ方法

Data Security Everywhere

現代的なワークプレイスやハイブリッドワークの普及に伴い、企業データは組織の境界を越えてクラウドやその先へと急速に広がっています。しかし、ユーザートラフィックを一元化されたセキュリティ制御を経由させることは、ネットワークのパフォーマンスを低下させ、遅延を引き起こし、ユーザー体験の悪化につながります。プロキシだけでは不十分です。

DSPM を使用した自動データ検出の実行方法

DSPM

私たちが生成するデータ量が年々増え続けているのは、驚くことではありません。いったいどれほどの量なのでしょうか?Statisticaによると、毎日4億テラバイト以上のデータが生成されているとのことです。

脅威の事前検知:権限が過剰なデータアクセスの特定

DSPM

これを読んでいるということは、おそらくあなたの仕事では、同僚と協力して文書を作成することが多いのではないでしょうか。そのため、作業に必要なファイルへのアクセス権がないことに気づくのは不愉快なことですし、アクセス許可が下りるのを待つ間に貴重な時間を無駄にしてしまうこともあるでしょう。 効率性を追求し(そして同僚に迷惑をかけないためにも)、ファイルの作業が必要になりそうな人には、あらかじめアクセス権を付与するように心がけているかもしれません。

SaaSのデータ保護が重要な理由

Data Security Everywhere

企業はここ数年、クラウドアプリへの移行を進めてきました。ある推計によると、2025年にはSaaS(Software-as-a-Service)アプリの支出額が3,000億ドルを超えると見込まれており、複数のアナリストは今年以降、クラウドアプリの成長率が20%を超えると予測しています。企業がSaaSアプリへの依存度を高めている理由は明らかです。

Forcepoint DSPM によるデータの重複と権限が過剰なファイルへの対処

DSPM

日々の業務において、あらゆる規模の組織は、データセキュリティ態勢に悪影響を及ぼしかねない数多くの課題に直面しています。その中でも、データの重複や権限が過剰に付与されたファイルは、データの完全性を損ない、リスクの表面積を拡大させる可能性があるという点で特に顕著です。本ブログ記事では、Forcepoint Data Security Posture Management(DSPM)とそのアドオンソリューションであるForcepoint Data Detection & Response(DDR)が、組織がこれらの課題に効果的に対処する上でどのように役立つかについて解説します。

2026年のサイバーセキュリティにおけるアイデンティティ管理の役割

Behavior Analytics

「アイデンティティ・マネジメント・デー」を記念して、今回はアイデンティティ・マネジメントについて、サイバーセキュリティにおけるその重要性や今後の展望を考察してみたいと思います。アイデンティティ・マネジメントがサイバーセキュリティにおいて重要な役割を果たす理由は、その本質が以下の3つのシンプルな問いに答えるものだからです。これら3つの問いという文脈でアイデンティティ・マネジメントを捉えると、その基盤となる性質が理解しやすくなります。私たちのアイデンティティこそが、データへのアクセスを制御しているのです。

GetvisibilityがForcepointに加わった理由:AI時代に向けた明確性、文脈、そして制御の実現

DSPM

私は20年以上にわたり、サイバーセキュリティの最前線や役員室、時には危機対策室などで働いてきました。ランサムウェア攻撃、数十億ドル規模のデータ漏洩、ビットコインによる身代金交渉、そしてAIを悪用した脅威の急増など、ありとあらゆる事態を目の当たりにしてきました。そして、そうした経験を通じて、常に変わらない真実が一つあります。それは、すべてはデータに帰着するということです。

地方の医療従事者がランサムウェアの脅威に対抗する方法

Ransomware

地方の病院は、広大な地域に点在する住民に医療サービスを提供する上で極めて重要な役割を果たしています。2020年の国勢調査のデータによると、米国の地方病院ネットワークは、人口の13.8%にあたる4,600万人の医療を主に担っています。また、経済面でも大きな役割を果たしており、分析によれば、米国の雇用の12分の1をこれらの病院が提供していることが示されています。

古いベクターを用いた新たな攻撃:難読化されたSVGファイルが被害者をリダイレクトさせる仕組み

Research

スケーラブル・ベクター・グラフィックス(SVG)は、スパムやフィッシングの検知を回避するための攻撃者の新たな手口となっています。SVGファイル形式は、解像度を損なうことなくサイズ変更が可能なベクターグラフィックスやアニメーションを表示するために使用され、WindowsではデフォルトでWebブラウザで開かれます。しかし、これらのファイルは、JPEGやPNGのような一般的なラスター画像ファイル形式とは異なり、画像を記述するためにXMLを使用しています。

フィッシング攻撃において、Contaboがホストするサーバーを介してGrandoreiroトロイの木馬が拡散

Email Security

サイバー犯罪者たちが、バンキング型トロイの木馬「Grandoreiro」を再活用し始めている。このトロイの木馬は、主にラテンアメリカやヨーロッパの銀行利用者を狙った大規模なフィッシング攻撃で活発に利用されている。サイバー犯罪者たちは、VPSホスティングプロバイダーや難読化技術を活用して、検知を回避している。

高度な持続的脅威(APT)への対策

Network Security

高度持続的脅威(APT)は、最も危険かつ検知が困難なサイバー攻撃の一種です。従来の攻撃とは異なり、APTは長期にわたり、特定の標的を絞って行われ、多くの場合、重要な組織を標的とするため、防御が特に困難です。組織が分散型ネットワークやクラウドインフラへの依存を深める中、APTから組織を守るための強固なネットワークセキュリティの必要性は、かつてないほど重要になっています。

技術的負債の隠れたコスト:DSPMとDDRがリスクとコストを削減する方法

Data Security Everywhere

技術の急速な進化が著しい現代において、企業は開発のスピードアップや納期遵守、機能の早期リリースを実現するために、しばしば妥協を余儀なくされます。こうした妥協が積み重なることで、「技術的負債」と呼ばれる状態が生じます。これは、コード、インフラ、セキュリティにおける妥協の積み重ねであり、時間の経過とともにシステムの保守やセキュリティ維持を困難にするものです。スタートアップから業界の大手企業に至るまで、すべてのテクノロジー企業は、何らかの形で技術的負債を抱えています。

フォースポイント、IDC MarketScape 2025年版DLPベンダー評価においてリーダーに選出されたことを祝う

Data Security Everywhere

Forcepointが、「IDC MarketScape:ワールドワイド・データ損失防止(DLP)2025年ベンダー評価」において「リーダー」に選出されたことを、大変嬉しく思います。Forcepointの「Data Security Everywhere」アプローチは、データそのものの安全性を確保するという、当社が長年にわたり一貫して注力してきた取り組みを体現するものです。この栄誉ある評価は、あらゆる規模や業種の組織が、データの保存場所にかかわらず、すべてのデータを安全に保護できるよう支援するという、当社のイノベーションと卓越性への取り組みを裏付けるものであると確信しています。

あらゆるデータソースにわたるデータ漏洩の検知と対応

Data Security Everywhere

データ漏洩を防ぐことは、接戦のバスケットボールの試合の最後の数秒を見守るような緊張感を伴うものです。選手がシュートを打つことは分かっていても、いつ、どこからシュートが来るのか――そして何より、それが決まるのかどうかは分からないのです。 数多くの調査結果が正確であるならば、御社のデータは、管理対象および非管理対象のデバイスに散在する何百ものクラウドおよびWebアプリケーションに保存されており、現代の従業員が働くほぼあらゆる場所からアクセスされています。毎日がまるで「マーチ・マッドネス」のような気分になるのも無理はありません。

AIメッシュ分類で真のデータ可視性を実現する方法

Data Security Everywhere

真のデータ可視性を実現するのは容易ではありません。データは多くの異なるソースに分散しており、機密データや知的財産の分類は、決して完全には正確とは言えないのが現状です。さらに、従業員によるデータの生成ペースはかつてないほど加速しています。

FBIとCISAによる共同勧告が「Medusa」ランサムウェアの脅威を指摘

Ransomware

現代のデータセキュリティ環境において、最も危険かつ懸念される脅威の一つが「Medusa」ランサムウェアです。連邦捜査局(FBI)、サイバーセキュリティ・インフラセキュリティ庁(CISA)、および多州情報共有分析センター(MS-ISAC)が共同で発表した最近の勧告では、主要産業に対するMedusaの甚大な影響が指摘されました。 メデューサはすでに、医療、教育、法務、保険、テクノロジー、製造業など、さまざまな重要インフラ分野にわたる300以上の組織に影響を及ぼしています。

相乗効果:DSPMおよびDDRを搭載したForcepoint DLP

DSPM

前回のDDRに関する投稿を見逃した方のために、簡単に振り返っておきます。Forcepointのデータ・セキュリティ・ポスチャー・マネジメント(DSPM)は、保存データ(data-at-rest)に重点を置いています。DSPMは、その中核として、顧客がデータガバナンスの問題に対処できるよう支援します。また、データの発見と分類においても優れた機能を発揮します。

「王冠の宝石」を守る:DSPMとDDRがレッドチーム攻撃からどう防御するか

Research

レッドチーム活動における最終的な目的は、組織の「至宝」――つまり、侵害された場合に深刻な財務的、業務的、あるいは評判上の損害をもたらす最も重要な資産――を特定し、侵害することにあります。一般的な脆弱性評価とは異なり、レッドチーム活動は現実世界の攻撃者のように振る舞い、セキュリティ防御の弱点を暴き、攻撃を検知・対応・復旧する組織の能力を検証します。 レッドチームングといえば、Forcepointとしては、CISAのレッドチームが健在であり、連邦政府および重要インフラのパートナーを今も守り続けていることを嬉しく思います。

世界各国のデータプライバシー規制の現状

その他

2018年に一般データ保護規則(GDPR)が施行された際、顧客やその他の個人の個人データを取り扱う上でのより厳格な要件は、欧州で事業を展開する企業にとって特別な課題となりました。 しかし、今日の世界的な規制環境は大きく様変わりしており、南極大陸を除くすべての大陸の企業が、現在、個人データの利用と管理に関する規制の対象となっています。実際、世界各国の71%が現在、データプライバシーに関する規制を整備しており、その数は急速に増加しています。

VenomRATやその他のマルウェアの拡散に利用されたVHD

Research

攻撃者は常に、大規模なコミュニティを標的に、検知されずにマルウェアを配布する新たな手法を模索しています。本記事では、攻撃者がセキュリティ対策を回避し、マルウェアを配布してシステムに感染させ、データを盗み出すために現在使用している手法について解説します。この手法では、仮想ハードディスクイメージファイルを利用して、VenomRATマルウェアをホストし、配布しています。VenomRATの攻撃キャンペーンは、発注書を餌にユーザーを騙して添付ファイルを開かせるフィッシングメールから始まります。

管理対象外のデバイスを保護し、ビジネスの原動力に変える

CASB

管理対象外のデバイスは、単なるビジネスリスクにとどまらず、適切な方法でセキュリティ対策を講じれば、ビジネスの原動力となり得ます。そこでForcepointの出番です。当社は、管理対象外のデバイスからのアクセスを保護する支援において、豊富な実績を有しています。

ガートナーが選ぶ2025年のサイバーセキュリティの主要トレンド――AIのセキュリティ対策は万全ですか?

Artificial Intelligence

先日開催された「セキュリティ・リスク管理サミット」において、ガートナーのチームは2025年のサイバーセキュリティの主要トレンドを発表しました。私たちの見解では、その6つのトレンドすべてがジェネレーティブAI(GenAI)ツールのセキュリティ確保に関連していることは理にかなっています。ここでは、ガートナーが示した2025年のサイバーセキュリティの6つのトレンドと、Forcepointが貴社の組織がこれらに対応する上でどのように支援できるかについて解説します。

Forcepoint、Forrester Wave?:データセキュリティプラットフォーム(2025年第1四半期)において「Strong Performer(有力なパフォーマンス)」に選出

その他

Forcepointは、Forrester社の最新レポート『The Forrester Wave?: Data Security Platforms, Q1 2025』において「Strong Performer(有力なパフォーマンスを発揮する企業)」として評価されたことを光栄に思います。当社は「現在の提供製品」カテゴリーにおいてトップ3に入りました。また、「データ分類」、「データ損失防止(DLP)」、「情報権利管理(IRM)」、「トークン化」の4つの評価項目において、最高得点を獲得しました。 「多くのユースケース、特にデータ中心のゼロトラストアプローチにおいて、DLPを成果として実現するために成熟したDLP機能とデータ制御を必要とする組織は、Forcepointを検討すべきである。」 ?『The Forrester Wave?: Data Security Platforms, Q1 2025』 当社は、本レポートが、データセキュリティが現在果たしている極めて重要な役割を反映していると考えています。

「OmniGPT」のデータ漏洩疑惑は、生成AIのリスクに関する集中講座だ

Artificial Intelligence

ウェブ上には、フォーブス500社のリストを4回分も埋めるほどの生成AIアプリケーションが存在し、その数は増え続けている。現代の労働力においてテクノロジー愛好家は珍しくなく、IT部門が認識しているか否かにかかわらず、毎週のように新たな生成AIツールが企業内に導入されている。しかし、ユーザーが生成AIとどのようにやり取りしているのか、どのようなデータが共有されているのかについて、真の可視性がなければ、組織は意図せずして予想以上のリスクを招き入れることになるかもしれない。

Forcepoint DDRがDSPMをどのように補完するか

DSPM

先週、Forcepointは2025年最初の新製品となる「Forcepoint DDR」を発表しました。先週のブログ記事で、ケビンはForcepoint DDRがForcepoint DSPMの重要なアドオンとして機能すると述べていました。昨今、データリスクはビジネスリスクそのものとなっています。

NIST 2.0の導入:Forcepointが組織の競争優位性を維持する支援方法

Global Governments

サイバーセキュリティのリスクが急速に変化する中、組織はデータセキュリティとリスク管理戦略を強化するため、NISTサイバーセキュリティフレームワーク(CSF)2.0の導入をますます進めています。この最新バージョンは、重要インフラの枠を超え、新たなガバナンス機能を導入するとともに、データセキュリティへの重点をさらに強めており、防御体制の強化を目指す企業にとって貴重な指針となっています。 Forcepointの「Data Security Everywhere」アプローチは、AIを活用したリスク検知、継続的な監視、および予防的な対策により、データ侵害やコンプライアンス違反が発生する前に未然に防ぎます。

ForcepointによるCMMC準拠の実現:防衛サプライチェーンの保護

Global Governments

防衛産業基盤(DIB)を標的としたサイバー脅威が増加している。2023年、米国防総省は2015年以降、1万2,000件を超えるサイバーインシデントが発生したと報告し、防衛関連組織に対する脅威が根強く続いていることを浮き彫りにした。さらに最近では、2024年に国家安全保障局(NSA)がDIBに対する攻撃が大幅に増加していると警告し、こうしたサイバー脅威の高度化と頻度の増加を強調している。

重要インフラのセキュリティ確保に不可欠な次世代ファイアウォールの機能

NGFW

電力網、医療システム、交通網、金融ネットワークといった重要インフラのネットワークほど重要なものはほとんどありません。 サイバー脅威からの防御は、業務の継続性だけでなく、国家安全保障や公共の安全にとっても極めて重要です。重要インフラがサイバー犯罪者、国家が支援する攻撃者、さらには内部関係者による標的の最優先対象となるにつれ、ランサムウェア、分散型サービス妨害(DDoS)、高度持続的脅威(APT)といった攻撃は、脆弱性を悪用するように設計され、ますます一般的かつ巧妙化しています。

レジリエンスの強化:Webおよびクラウドアプリケーションへのデータセキュリティの拡大

Web Security

今日、組織が直面する主要な課題の一つは、機密データを侵害や外部への流出から守ることです。信頼性の高いデータセキュリティはかつてないほど重要となっており、Webアプリケーションやクラウドアプリケーションを含むあらゆるチャネルにその保護範囲を拡大することが不可欠です。このアプローチは、組織の防御体制を強化するだけでなく、レジリエンス(回復力)を高め、企業が新しい働き方や新たなセキュリティ要件に迅速に対応できるようにします。

Forcepointの新製品:データ検出・対応(DDR)

DDR

今日のデジタル環境において、データ漏洩はますます頻発し、その被害も深刻化しています。最も憂慮すべき統計の一つとして、組織がデータ漏洩を検知し、その拡散を食い止めるまでに平均258日を要しているという事実が挙げられます。この大幅な遅延は、現在のデータセキュリティソリューションにおける重大な課題、すなわち、漏洩の要因となるデータの露出や設定ミスを可視化できないという点を浮き彫りにしています。

金融サービスにおけるリスク管理とコンプライアンスの再構築

Data Security Everywhere

金融サービス業界は、サイバーセキュリティ技術の分野において常に先導的な役割を果たす傾向にあります。これは、GenAIのような革新的な技術の普及が進み、高度な攻撃が増加し続け、プライバシー規制の対応が複雑化する一方で、データ漏洩による平均的なコストが急増し続けているため、必然的なことと言えます。昨今、すべての金融機関において、セキュリティとイノベーションの間には自然な緊張関係が存在しています。

現代のデータセキュリティの現状と、それが企業に与える影響

DSPM

世界中の企業は、システム内に蓄積された膨大なデータを管理するのに苦労しています。私たちは、その状況を変えるお手伝いをいたします。お客様がデータを特定し、保護するための当社の人気ソリューションとして、データセキュリティポスチャー管理(DSPM)およびデータ損失防止(DLP)ソリューションがあります。

SD-WANにおけるトラフィック管理とアプリケーション制御

Secure SD WAN

クラウドベースのアプリケーションやサービス、リアルタイム通信ツール、そして帯域幅を大量に消費するサービスは、今や日々のビジネスに不可欠なものとなっています。しかし、これらのアプリケーションをシームレスに稼働させ続けることは、ますます大きな課題となっています。従来の広域ネットワーク(WAN)に依存するだけでは、今日の分散型ビジネス環境において求められるパフォーマンスや柔軟性の要件を満たすことはもはや困難です。

SaaSアプリケーションにおいて、ゼロトラスト型データ保護が不可欠な理由

Cloud Security

SaaSはもはや最先端の技術ではなく、事実上の標準となっています。こうした状況下で、企業はこれまでよりもデータに対する可視性や管理能力が低下していることに気づき始めています。「State of SaaSOPs」レポートによると、今年、全エンタープライズアプリの約85%がクラウド上でホストされる見込みです。

Forcepoint DSPM および DLP:E5 ライセンスの範囲を超えるデータ保護

DLP

世界中の多くの組織がMicrosoft 365を標準環境として採用しています。M365は、何百万人ものユーザーが日々の業務で使用するドキュメントを作成する際に頼りにしているプラットフォームです。そのため、企業はM365のデータを保護することの重要性を認識しています。

DLP導入を成功させるための8つのステップ

DLP

多額の金銭的損失や在庫の大幅な減少は、どの企業の将来をも脅かす可能性があります。そして、現代社会において、データもまた同様です。組織の将来を守るためには、信頼性の高いデータ損失防止(DLP)ソリューションの導入が不可欠です。しかし、DLPの導入は複雑で分かりにくいものであり、自社に最適なアプローチをどのように見つければよいのでしょうか?

Forcepoint DSPMにおけるディスカバリーとAI分類の仕組み

DSPM

貴社が、データ保護規制の対象となる個人識別情報(PII)を含む顧客の請求書を保管していると仮定してください。それらの請求書は安全なサーバーに保存されており、アクセス権限を持つのはごく少数の信頼できるユーザーのみです。機密データの保管場所が把握できている以上、情報漏洩やコンプライアンス違反を防ぐための万全な体制が整っていると言えるのではないでしょうか?

AsyncRAT Reloaded:PythonとTryCloudflareを用いたマルウェア配布の再考

Research

AsyncRATは、効率的な非同期通信を実現するためにasync/awaitパターンを悪用するリモートアクセス型トロイの木馬(RAT)です。攻撃者はこれを利用して、感染したシステムを密かに制御し、データを盗み出し、隠れたままコマンドを実行することが可能であり、重大なサイバー脅威となっています。Forcepoint X-Labsの研究チームは最近、不審なTryCloudflareクイックトンネルやPythonパッケージを介して配信される悪意のあるペイロードを利用する、新たなAsyncRATマルウェアキャンペーンを特定しました。

DeepSeekではデータは安全ですか?

Artificial Intelligence

DeepSeekにとって、ここ数日は波乱に満ちた日々だった。1月20日にR1を発表して以来、この中国発のオープンソース大型言語モデル(LLM)は、米国のテクノロジー企業によるAIへの一斉(かつ巨額の)投資アプローチに対し、多くの疑問を投げかけた。この懸念は月曜日に米国株式市場全体を揺るがし、NVIDIAの時価総額から6,000億ドル近くを吹き飛ばした。これは史上最大の1日での下落幅となった。

Microsoft 365 におけるデータ保護の手引き

Cloud Security

クラウドへの移行は続いています。今日のハイブリッドな働き方を支えるには俊敏性が求められ、従業員のコラボレーションがこれまで以上に重要視されています。そのため、Microsoft 365のユーザー数が世界全体で推定4億人を突破し、Teamsの利用者数も増え続けています。

Forcepoint Secure SD-WAN による SaaS およびクラウドサービスへの安全な接続

Network Security

SaaSやクラウドサービスは俊敏性とコスト効率の高さを提供しますが、一方で特有のセキュリティリスクも伴います。オンプレミス環境向けに設計された従来の境界セキュリティ対策では、リモートワークやハイブリッドワークが「ニューノーマル」となり、ユーザーが管理対象外のデバイスを含む様々な端末からSaaSアプリケーションやクラウドサービスにアクセスする今日の分散型環境において、クラウドベースのリソースを効果的に保護し、接続することが困難になっています。その結果、組織は不正アクセス、データ漏洩、ランサムウェア攻撃の脅威にさらされることになります。

重要インフラに対する脅威の高まり

NGFW

公共部門におけるサイバーセキュリティは常に最優先事項とされてきたが、近年、重要インフラを標的とした高度なサイバー攻撃が急増している。米国土安全保障省(DHS)の「2025年国土脅威評価(HTA)」によると、国内外の敵対勢力が、今後1年間にわたり重要インフラの健全性に対して脅威を与え続けることはほぼ確実である。

フォースポイント、フロスト&サリバン主催の「2024年 グローバルDLP企業オブ・ザ・イヤー」賞を受賞

Awards

Forcepointは、2年連続でフロスト&サリバン(Frost & Sullivan)の「グローバル・データ損失防止(DLP)部門 ワールドクラス・パフォーマンス賞」を受賞しました。各賞のカテゴリーにおいて、フロスト&サリバンは年間を通じて実施する世界規模の独立調査に基づき、ノミネート企業を評価しています。 評価基準の概要は以下の通りです。昨今、企業はエンドポイント、SaaSアプリ、電子メール、Webなど、あらゆる場所でデータを一貫して保護する必要性を認識しており、その管理方法は自社のニーズに最適な方法(オンプレミスまたはクラウドコンソール)で行われています。

専門家が語る、AIがサイバーセキュリティに与える影響

Artificial Intelligence

組織がAIの能力を向上させ続ける中で、特にAIが攻撃と防御の両方に利用されるという独自の特性を考慮すれば、サイバーセキュリティを最優先事項として位置づけ続ける必要があります。AIがセキュリティに及ぼす具体的な影響について掘り下げるため、サイバーセキュリティ・ポッドキャスト『To The Point』では、この分野に深い専門知識を持つ多彩なゲストを迎えました。 AIに関連する脅威の最新動向を把握したいなら、以下の3つのエピソードはぜひ聴く価値があります。ケリー・マクラッケン(Salesforce)AIが、より巧妙で説得力のあるフィッシング攻撃の主要な要因となっている中、Salesforceの検知・対応担当シニアバイスプレジデントであるケリー・マクラッケン氏がポッドキャストに登場し、企業がAIを活用して有害なメールを排除することで、攻撃に対抗する方法を解説しました。

米国のサイバー・トラスト・マークを詳しく解説

Cloud Security

良くも悪くも、私たちは皆、消費者向けテクノロジーに支えられている。 目が覚めると、スマホを確認し、家の警報を解除し、フィットネストラッカーに運動を促される……これらはすべて、一日の最初の10分間に起こることです。中には、モニターをすぐにチェックして(願わくば)まだ眠っている赤ちゃんの様子を確認する人もいれば、一晩中見逃していたホームセキュリティカメラの通知をざっと確認し、何も変わっていないか確かめる人もいるでしょう。

X-Labsによるランサムウェアとその仕組みに関するガイド

Email Security

マイクロソフトの『Digital Defense Report 2024』によると、ランサムウェア攻撃は2023年と比較して2.75倍に増加していることが明らかになりました。 そして、この傾向が近い将来に鈍化する兆しは見られない。サイバーセキュリティ・ベンチャーズの推計によると、2031年までにランサムウェアによる企業の年間損失額は2,650億ドルに達する可能性がある。ランサムウェアとは、被害者のデータを暗号化し、通常は仮想通貨で身代金が支払われるまでデータにアクセスできないようにする悪意のあるソフトウェアの一種である。

Microsoft 365 アプリケーションのデータセキュリティの強化

Cloud Security

過去10年間で、インターネットは単なる情報ツールから、ビジネスに不可欠なSaaSアプリケーションを支える堅牢なプラットフォームへと変貌を遂げました。さらに最近では、パンデミックを契機に、多くの組織がハイブリッドワーカーへの対応に追われる中、クラウドへの移行が加速しました。こうしたハイブリッドワーカーの台頭により、クラウドアプリケーションには俊敏性が求められるようになりました。

ラダマンティス・スティーラー、スイスと英国を標的としたメール詐欺を展開

Research

昨日、リディアはホスピタリティ業界を標的としたマルウェア「XWorm」についてブログ記事で取り上げました。それ以外にも、X-Labsは別の同時進行中の活動を観測しています。それは、情報窃取型マルウェア「Rhadamanthys」が、スイスやイギリスのホテル、レストラン、その他の企業を標的としているというものです。Rhadamanthysは、Booking.comを装った偽のメールを通じて、悪意のある添付ファイルを拡散させています。

マルウェア「XWorm」が英国のホスピタリティ業界を標的としている

Research

XWormは、ダークネットのフォーラムを通じて「マルウェア・アズ・ア・サービス(MaaS)」として購入可能な、広く流通しているマルウェアです。この多機能なマルウェアは、主にリモートアクセスツール(RAT)として機能し、攻撃者が感染したシステムを制御できるようにします。RAT機能に加え、XWormには多くの場合、自己増殖機能が含まれており、ネットワーク上で自律的に拡散することが可能です。

実環境でのVIPKeyLogger情報窃取型マルウェア

Research

情報窃取型マルウェアは、ログイン情報、金融情報、システムデータ、個人を特定できる情報などの機密データを収集するために、マルウェア作成者によって広く利用されているトロイの木馬の一種です。最近、VIPKeyLogger と呼ばれる新しい情報窃取型マルウェアの活動が活発化していることが確認されました。本記事では、このマルウェアについてさらに詳しく分析していきます。

HIPAA準拠のクラウドセキュリティを実現する10のテクニック

Data Security Everywhere

病院や医療提供者は、患者に関するあらゆる種類の機密情報を記録しており、これらの情報を適切に管理するという特別な責任を負っています。標準的なデータプライバシー規制に加え、保護対象医療情報(PHI)の取り扱いにおいても、常にコンプライアンスを遵守しなければなりません。PHIが関与するデータ漏洩が発生した場合、その影響は甚大なものとなりかねません。

SYNフラッド攻撃を防ぐ方法

Network Security

サービス拒否(DoS)攻撃の中でも最も一般的なものの一つがSYNフラッド攻撃であり、これは偽の接続要求をサーバーに大量に送りつけることで、ネットワークの正常な機能を妨害する可能性があります。 SYNフラッド攻撃は、インターネット上でコンピュータ同士が接続する仕組みを標的とするサービス拒否(DoS)攻撃の一種です。あるコンピュータ(クライアント)が別のコンピュータ(サーバー)と通信しようとする際、まず「SYN」(同期)リクエストを送信することから始まります。

プライバシー規制における新たな多国間秩序

Artificial Intelligence

ライオネルからのメッセージ:本シリーズ「Future Insights 2025」の第4弾、そして最終回へようこそ。今回の記事では、フィールドCTO兼APAC戦略事業担当ディレクターのニック・サヴィデスが、プライバシー規制と、今後それに影響を与える要因について解説します。本シリーズの過去の記事はこちらからご覧ください。

欧州を標的としたマルウェア「Strela Stealer」

Research

ライオネルからの注記:X-Labsチームが最終分析を進めていたところ、IBM X-Forceチームが最近、マルウェア「Strela Stealer」に関する詳細を公開していることに気づきました。より多くの情報を共有するため、このブログ記事を通じてここで紹介する価値があると考えました。 ### ここ1か月間、2024年を通じて活動している情報窃取型マルウェアの活動が著しく増加しています。

DLPの切り替えに最適なタイミング:企業がForcepointを選ぶ理由

Data Security Everywhere

急速に変化する今日のデジタル環境において、企業は最も貴重な資産であるデータを保護するという課題に直面しています。リモートワークやクラウドベースのアプリケーション、GenAIのようなAIを活用したイノベーションが普及する中、従来のDLPソリューションは時代遅れになりつつあります。こうしたソリューションは新しいビジネスモデルへの適応に苦戦しており、その結果、組織はデータ漏洩や変化し続けるコンプライアンス上の課題、業務の非効率性といったリスクにさらされています。

SD-WANの9つの主なメリットの内訳

Secure SD WAN

SD-WAN技術は数年前から存在していますが、導入以来、この最新のネットワークアプローチは、組織によるネットワークインフラの管理方法を一変させました。SD-WANには、セキュリティの強化、クラウドアプリケーションへのアクセスとパフォーマンスの最適化、そしてネットワーク管理の簡素化といった可能性があります。 しかし、SD-WANの潜在的なメリットは、その技術的な機能にとどまらず、以下のような点にも及びます。それでは、それぞれについてもう少し詳しく見ていきましょう。SD-WANにより、企業はMPLS回線のような高価な専用回線だけに依存するのではなく、ブロードバンドなどの低コストなインターネットサービスを組み合わせて利用できるようになります。

最高水準のデータ漏洩防止戦略を構築する

Data Security Everywhere

私たちは今、データがかつてないほど豊富でありながら、同時に脆弱でもあるという現実の中で生活し、働いています。イノベーションと成長を促進するためには、人々がいつでもどこからでもデータにアクセスできる必要があります。つまり、あらゆるチャネルにわたるデータに対する確実な可視性と管理を組織が確立することが極めて重要となっています。そして、デジタル世界が拡大し続けるにつれ、脅威の状況も拡大しています。電子メールは依然としてデータ損失の最大の原因であり、シャドーITはシャドーAIへと拡大し、ベンダーやパートナーによるサードパーティリスクなども増加しています。

ハッカーは、正規のインフラサービスを利用してマルウェア攻撃を展開するケースがますます増えるだろう

Artificial Intelligence

ライオネルからのメッセージ:本シリーズ「Future Insights 2025」の第3回記事へようこそ。X-Labsリサーチチームによる本記事では、正規のインフラサービス上に構築されたマルウェアキャンペーンの台頭について分析しています。本シリーズの過去の記事を読むには、こちらをクリックしてください。

7つのSaaSデータセキュリティのベストプラクティスで情報漏洩を防止する

Data Security Everywhere

数年前と比べて、現在御社ではいくつのSaaS(Software-as-a-Service)製品を利用していますか? 御社のどの部門が、新しいSaaSサービスの導入需要を牽引していますか? 多くの企業と同様であれば、その数は急速に増加しており、あらゆる事業部門から導入の要望が寄せられていることでしょう。

「それなしでもやっていけるように:AIに対する法規制の影響」

Artificial Intelligence

ライオネルからの注記:グローバル・コンプライアンス担当ディレクターのマイケル・リーチが、「Future Insights 2025」シリーズの第2弾となる本記事で、現在検討中のAI規制が業界に与える影響について考察しています。第1弾のAISPMに関するブログ記事をお読みでない方は、ぜひそちらもご覧ください。### 各社は、自社の技術スタックと提供するサービスが、間違いなく人工知能と密接に結びついた状態へと至るゴールラインに向かって、猛スピードで突き進んでいます。

DSPMによる非構造化データのセキュリティ

Reports

非構造化データは、重要なリソースであると同時に、大きな脆弱性でもあります。非構造化データが増加し、複数の環境にまたがって広がるにつれ、その保護はますます困難になっています。データ・セキュリティ・ポスチャー・マネジメント(DSPM)ソリューションは、非構造化データのセキュリティ対策を簡素化する上で重要な役割を果たします。

AISPM:2025年に向けた重要なセキュリティ概念

Artificial Intelligence

ライオネルからの注記:「Future Insights 2025」は、当社のセキュリティ部門のシニアリーダーたちに、サイバーセキュリティ業界の将来像について尋ねたブログシリーズです。2025年シリーズの第一弾として、データセキュリティ担当ゼネラルマネージャー兼プロダクトマネジメント担当バイスプレジデントのジェイメン・フープス氏を招き、「AIセキュリティポスチャー管理(AISPM)」をテーマにお話を伺いました。 シリーズの他の記事を読むにはクリックしてください ### 効果的なデータセキュリティには、機密情報の流出を防ぐための対策を講じるだけでは不十分です。そもそもどのようなデータがどこにあるのかを正確に把握し、ROT(冗長、陳腐化、些細な)データを排除することも求められます。

「Latrodectus」マルウェア攻撃キャンペーンの内幕

Research

本レポートでは、当社のX-Labs調査チームが明らかにした、Latrodectusによる最近の活動について詳細な分析を行います。Latrodectusの主な拡散手法の一つは、IcedIDのようなインフラを活用したフィッシングメールです。Latrodectusは主に、金融、自動車、医療の各業界を標的としています。

トロイの木馬「アスタロス」がSecureserver.netを経由してブラジルとメキシコを攻撃

Research

ライオネルからの注記:先週後半、当社のX-Labsの研究チームは、secureserver[.]netのURLを介して配信される銀行トロイの木馬「Astaroth」に関する活動が活発化していることを確認しました。これは、プラシャントが7月にsecureserver[.]netに関する最初の投稿を行って以来、追跡を続けてきたプラットフォームです。プラシャントの分析をまとめ上げている過程で、トレンドマイクロの研究チームがすでに独自のAstarothに関する調査結果を公表していることに気づきました。

御社はNIS2への対応準備はできていますか?

EMEA

加盟国によるNIS2の国内法への移行期限は10月17日です。欧州連合(EU)の加盟国である場合、あるいはそれらの加盟国で事業を展開する組織へのサプライヤーである場合、貴社ではすでにNIS2への準拠について検討を始めていることでしょう。ここでは、考慮すべき3つのポイントをご紹介します。NIS2は、NIS1で導入された多くの要件を基盤としています。

PEC(公的電子メール)を介して送信される悪意のあるJavaScriptコード

Research

10月上旬、X-Labsの研究チームは、PEC(Posta Elettronica Certificata)を通じてイタリアの企業や個人を標的としたマルウェア付きスパムキャンペーンを特定しました。PECは、安全かつ法的に認められた通信手段としてイタリアで広く利用されている認証メールシステムです。個人、企業、行政機関で広く採用されており、特に通信の証拠が必要とされる場面で活用されています。

フォースポイントはカタールにおけるMETAの展開を拡大し、「Data Security Everywhere」を推進

その他

AI時代の到来により、データセキュリティこそが今日のサイバーセキュリティであるという現実が、これまで以上に鮮明になっています。カタールの企業や政府機関にとって、堅牢なデータ保護の必要性はかつてないほど高まっています。特に、同国が2030年までに市民向けサービスの90%をデジタル化することを目指している現状においてはなおさらです。まさにその理由から、当社は中東地域での事業拡大をカタールへと進め、同国のデジタルファースト企業に対し、可視性と管理機能の強化、そしてリスクベースのデータ保護を提供しています。

ウクライナの銀行を装った偽の請求書に、悪意のあるRMSツールが含まれている

Research

2024年を通じて、ハッカーが攻撃を実行するために正規のサービスを利用するケースが増加しています。X-Labsチームは最近、ウクライナの正規の銀行からの支払い確認メールを装った、興味深い小規模な攻撃を確認しました。このケースでは、ハッカーはリモート操作システム(RMS)ツールを使用して、感染したシステムの制御権を掌握していました。

SaaSのセキュリティリスク8選とその対策

CASB

ここ数年のリモートワークへの大規模な移行は、エンタープライズ向けSaaS(Software-as-a-Service)ソリューションが広く普及していなければ、実現できなかっただろう。これらのソリューションにより、ビジネスに不可欠な多種多様な機能が、より安価に、より手軽に利用できるようになり、コラボレーションも促進された。多くの企業にとって、SaaS製品がもたらす莫大なメリットは不可欠なものとなっているが、一方で、それらがもたらすセキュリティリスクは、十分な準備ができていない組織にとって壊滅的な打撃となり得る。

すべてのWebセキュリティツールが同じというわけではない

Web Security

私たちの多くは、仕事をこなすために1日に何度もインターネットを利用しています。ハッカーたちはこの事実を見込み、日々その隙を突こうとしています。だからこそ、ウェブのセキュリティ確保は、組織のサイバーセキュリティ戦略において不可欠な要素なのです。

CASB解説:CASBと以下の4つのセキュリティソリューションを混同しないでください

CASB

このブログは、CASBに関するシリーズ記事の一部であり、その種類、中核的な機能、メリット、そして現代のサイバーセキュリティ戦略における重要な役割について解説しています。まだお読みでない方は、第1部と第2部をクリックしてご覧ください。CASBについてしっかりと理解できたところで、次はさらに深く掘り下げ、CASBと混同すべきでないものについて明確にしておくことが重要です。

パートナー主導のプロフェッショナルサービスによる顧客体験の向上

Partners

Forcepointでは、パートナーやお客様にとって充実した体験を提供することに常に注力しています。お客様のニーズを先取りすることが当社の強みであり、カスタマージャーニーを最優先することは、単なるチェックリスト上の項目ではなく、私たちが日々実践している価値観そのものです。しかし、充実した体験は、お客様がForcepointソリューションの導入や展開を決定するずっと前から始まっていることを、私たちは理解しています。

CASBの3つの種類とその仕組み

Cloud Security

私たちが利用する多くのアプリケーションがクラウドに依存しているため、CASBソリューションは現代のサイバーセキュリティ戦略において極めて重要な役割を果たしています。前回の記事では、CASBがなぜ注目を集め続けているのかについて考察しました。今回は、CASBの3つのタイプ、その中核となる機能、そしてメリットについて解説します。

CASBが現代のクラウドセキュリティにおいて注目を集めている理由

CASB

組織が効率性と拡張性の向上を目指してクラウドサービスの導入を進める中、こうしたクラウド環境のセキュリティ確保は極めて重要となっています。CASBは、SaaS環境に対する重要な防護策となり、クラウド利用状況の詳細な可視化、堅牢なデータ保護、リアルタイムのポリシー適用を実現するため、広く注目を集めています。ユーザーの活動を監視し、機密情報を保護し、規制への準拠を確保するその機能により、組織は刻々と変化するセキュリティ上の課題に先手を打つことができます。

ChatGPT Enterpriseにおける機密データの保護

Artificial Intelligence

ChatGPTは「スライスパン以来の画期的な発明」と言えるでしょうか? まあ、それは誰に聞くかによります。毎日ChatGPTを使っている私たちの多くは、心からそう思うでしょう。

AI Meshの解説:Forcepoint AI分類の仕組み

DSPM

AI分類は、ブラックボックスに包まれた流行語です。つまり、AI分類とは一体何なのか、そしてどのように機能するのか? AI分類はForcepoint Data Security Posture Management(DSPM)に組み込まれており、その基盤となる技術がAI Meshです。

ユーザーとデータのための生成AIセキュリティに関する8つのベストプラクティス

Artificial Intelligence

Webフォームは1990年代後半に革命的な影響をもたらし、オンライン小売、現代の検索エンジン、そして「ビッグデータ」ビジネス手法の初期発展を可能にしました。しかし、SQLインジェクションの発見に伴い、クレジットカード情報や個人識別情報(PII)の深刻な漏洩への扉も開いてしまったのです。 SQLインジェクションの蔓延を受けて、入力のサニタイズがWeb開発者にとって最優先事項となったのと同様に、今日の企業もジェネレーティブAIツールの恩恵を安全に享受するためには、慎重に進める必要があります。以下の8つのジェネレーティブAIセキュリティのベストプラクティスに従うことで、知的財産、PII、その他のビジネスに不可欠なデータを保護しつつ、イノベーションのための強固な基盤を築くことができます。ジェネレーティブAIを導入する前に、組織内での具体的なユースケースを特定することが極めて重要です。

メールセキュリティのベストプラクティス:進化する脅威から組織を守る

Email Security

電子メールは、現代のビジネスにおいて依然として最も重要なコミュニケーション手段の一つです。顧客とのやり取りから社内での連携に至るまで、電子メールは日々の業務を支える基盤となっています。しかし残念ながら、電子メールはサイバー攻撃の最も一般的な侵入経路の一つでもあります。

AsyncRATの改変:攻撃者がPythonとTryCloudflareを利用してマルウェアを展開

Research

AsyncRATは、Windowsシステムを乗っ取り、重要な情報を盗み出すために使用されるマルウェアの一種です。検出が困難であることで知られており、サイバー犯罪者たちはさまざまなファイル形式を利用して、ウイルス対策ソフトの検知を回避してきました。ForcepointのX-Labs調査チームは最近、不審なTryCloudflareクイックトンネルやPythonパッケージを介して悪意のあるペイロードを配信するAsyncRATマルウェアの攻撃キャンペーンを確認しました。

非構造化データの保護がジェネレーティブAI活用の鍵:ガートナー?の最新レポート

Data Security Everywhere

非構造化データとは、あらかじめ決められた構造や形式を持たないデータのことです。これには、テキスト、画像、音声ファイル、動画ファイルなどが含まれます。企業の非構造化データの大部分は、クラウドやクラウドアプリ上に保存されています。

自動化されたポリシーの適用により、リアルタイムでデータ損失を防止

Data Security Everywhere

「自動化」という言葉は、キッチンの床を掃除するロボットからピザを作るロボットまで、ありとあらゆるものを指しうる、多義的な言葉となった。(もちろん、それらは別のロボットだが)。「自動化」という言葉は、キッチンの床を掃除するロボットからピザを作るロボットまで、ありとあらゆるものを指しうる、多義的な言葉となった。

小売データのセキュリティ:DSPMは小売業の成功に不可欠

DSPM

小売業者にとって、顧客データの保護は極めて重要です。データ漏洩は顧客の信頼を損ない、小売業者のブランドイメージに長期的な悪影響を及ぼすことが少なくありません。ここ数年、数多くの注目すべきデータ漏洩事件が発生しており、ある事件では4,000万件以上の顧客のクレジットカードおよびデビットカード番号が流出しました。

DSPMは、生成AIの導入における規制順守を保証します

DSPM

車にブレーキがついている理由を知っていますか?それは、もっとスピードを出せるようにするためです。車に安全装置が備わっていることを知っていれば、思いっきりアクセルを踏むことができます。

役立つセキュリティニュース ― 第17号

Malware

今週の「Forcepoint Security News」へようこそ。本ニュースレターは、サイバーセキュリティ業界の最新動向を素早く把握できるよう厳選したニュースをお届けします。 第17号では、WSJ記者エヴァン・ガーシュコビッチ氏の解放、Microsoftが最近のAzureおよび365のサービス停止の原因がDDoS攻撃であったことを確認、病院向けランサムウェア攻撃の背後にいる北朝鮮のハッカーに対する米国司法省の起訴、2024年のデータ侵害による平均コストが500万ドル近くに達するとするIBMの新たな調査など、さまざまなニュースをお届けします。 注目すべきニュースは以下の通りです:米国、囚人交換の一環としてロシア人ハッカーとスパイを釈放 米国、ドイツ、スロベニアは、トルコの仲介により、ロシアおよびベラルーシとの間で大規模な囚人交換を調整しました。

Secureserver.netの曖昧なURLの裏に潜む、目に見えない危険

Financial Services

バンキング型トロイの木馬は急速に進化を続けており、世界中の主要な金融機関に影響を及ぼしています。secureserver[.]net を利用して、ラテンアメリカの金融機関を含むスペイン語圏およびポルトガル語圏を標的とするマルウェアが増加しています。さらに、ハッカーたちはスペイン語圏およびポルトガル語圏の欧州諸国や、世界のその他の地域も標的にしています。この攻撃キャンペーンは、secureserver[.]net という URL を通じて拡散されています。secureserver[.]net は、世界中でドメイン名登録やウェブホスティングサービスも提供しているホスティングサイトです。

DSPM、ジェネレーティブAI並みのスピードで稼働

DSPM

ほんの数年前までは、私生活や仕事においてAIを活用するという考えは、まるでSFのようでした。しかし現在では、さまざまな業界がGenAIアプリケーションを技術基盤の一部として取り入れ、生産性、創造性、効率性の向上を約束しています。テキストを生成する自然言語モデルから、リアルな画像や動画を生成する深層学習アルゴリズムに至るまで、GenAIは広範な影響をもたらす準備が整っているようです。

生成AIを活用した、人を中心とした人事実践の推進

Artificial Intelligence

生成AI(GenAI)ブームという継続的な現象に直面する中で、一貫して観察されるのは、企業がこれまで想定されていなかった方法でデータと関わり続けているという点です。最も機密性の高いデータ、すなわち「人」に関わるデータを扱う人事部門のリーダーにとって、データセキュリティを最優先事項とすることが、かつてないほど重要になっています。 Forcepointでは、GenAIビジネスツールの早期導入者となる機会を得て、AI変革を成功させるためには、人事部門が法務の専門家と緊密に連携することがいかに重要であるかを目の当たりにしてきました。

攻撃者がTelegramのAPIを利用して認証情報を収集している

Research

ここ数週間、Telegramなどのメッセージングプラットフォームを介したフィッシング攻撃が増加しています。Telegramは、ユーザーがメッセージや写真、動画、その他のファイルをオンラインで送信できる、広く利用されているアプリです。また、開発者が独自のボットやアプリケーションを作成するためのAPIも提供しています。

役立つセキュリティニュース ― 第16号

Ransomware

「Forcepoint Security News」の最新号へようこそ。本ニュースレターは、サイバーセキュリティ業界の動向を素早く把握できるよう厳選したニュースをお届けします。 今号では、Google、OpenAI、Microsoft、Amazon、NvidiaをはじめとするAI分野の主要企業が「Coalition for Secure AI(CoSAI)」として結束したこと、Tag-100ハッカー集団がオープンソースツールに目を向けていること、FIN7ハッカー集団がエンドポイント検知・対応(EDR)対策ツールを他者に販売していること、北朝鮮のハッカーがBeaverTailランサムウェアを用いてMacOSユーザーを標的としていること、「Operation Spincaster」などについて取り上げます。 注目すべき記事は以下の通りです:Googleは、AIのセキュリティリスクに対処するため、「Coalition for Secure AI(CoSAI)」を立ち上げました。

Forcepoint GenAI Securityで、AI変革の新たな時代を守る

Artificial Intelligence

本日は、生成AI業界とセキュリティ業界の両方にとって重要な節目となります。Forcepointは、OpenAIの「ChatGPT Enterprise Compliance API」と連携した最初のセキュリティベンダーの一つとなったことを光栄に思います。Forcepoint DSPMは、このAPIを活用することで、業界をリードする生成AIのビジネス向けエディションである「ChatGPT Enterprise」が組織全体でどのように利用されているかについて、企業に比類のない可視性を提供します。

トルコの企業を標的としたShadowRootランサムウェア

Ransomware

当社のX-Labsチームによる調査の結果、トルコの企業を標的とした基本的なランサムウェアが発見・特定された模様です。この攻撃は、「internet[.]ru」ドメインから送信される不審なメールに添付されたPDFファイルを通じて開始されます。PDF内に埋め込まれたリンクは、ユーザーが操作を行うと、次の段階のexe形式のペイロードをダウンロードするように仕組まれています。

ForcepointのAIメッシュの真の姿

Artificial Intelligence

データセキュリティ技術が急速に進化する今日の世界では、「AI搭載」という言葉が至る所で目につきます。しかし、この表現はしばしば「AIウォッシング」の一形態として用いられ、製品を実際よりも革新的あるいは先進的に見せかけるために利用されています。 この用語がどのように悪用されているか、具体例を挙げましょう。Forcepointでも、Forcepoint DSPMを「AI搭載」と謳っています。これは真に「AI搭載」であり、その根拠となるのが「AIメッシュ」と呼ばれる技術です。

警察が600台のCobalt Strikeサーバーを停止、AIボットを阻止するCloudflareのツール、児童性的虐待画像(CSAM)サイトのメンバー特定に利用された情報窃取型マルウェアのログなど

Artificial Intelligence

ライオネルからの一言:Forcepointの「Security News You Can Use」を最後に公開してから、しばらく時間が経ってしまいました。 この隔週連載を再開する理由は2つあります。1)Forcepointの社員数名から再開を要望されたこと、そして2)2024年後半に向けて、Forcepointの関心領域を超えた広範なサイバーセキュリティ情勢を追跡するよう依頼されたことです。今号は、Cobalt Strikeに関連するサイバー犯罪グループが使用していた約600台のサーバーを摘発した、世界的な警察の捜査から始まります。

データを保護するための在宅勤務におけるセキュリティのベストプラクティス6選

Data Security Everywhere

リモートワークへの移行は、過去10年間で従業員の働き方に生じた最大の変化の一つです。この移行により、従業員の働き方に柔軟性が増した一方で、特にデータセキュリティの面において、多くのセキュリティ上の課題も生じています。リモートワークへの移行は、過去10年間で従業員の働き方に生じた最大の変化の一つです。

Forcepoint DSPM による Copilot のセキュリティ対策

Artificial Intelligence

Microsoft Copilot を使えば、組織のデータは安全なのでしょうか?これは、世界中の企業の間で繰り返し問われている疑問です。革新的な AI 搭載アシスタントである Microsoft Copilot は、ビジネスのあり方を大きく変えつつあります。

Forcepoint DSPM Orchestrationによるデータガバナンスの自動化

Data Security Everywhere

データ主導の現代において、組織は絶え間なく流入する情報に苦慮しています。このかつてないほどのデータ量は、チャンスであると同時に課題ももたらしています。データには貴重な知見が隠されている一方で、その膨大な量ゆえに、効果的なデータガバナンスを維持することが困難になっています。

Microsoft Word ファイル内の URL 短縮リンクが Remcos RAT に誘導する

Malware

注:最近、当社のX-Labsテレメトリデータにおいて、Remcosリモートアクセス型トロイの木馬(RAT)を展開するWord文書(FAKTURA.docx)が確認されました。 分析を進める中で、Cyfirmaが2024年3月に脅威分析を完了していたことが判明しました。しかし、新たな侵害の兆候(IoC)や、このマルウェアがどこから送信されているかに関する追加情報を発見したため、ここで当社の分析結果を共有する価値があると考えました。

AI時代のデータセキュリティの自動化とはどのようなものか?

Artificial Intelligence

データセキュリティにおける自動化の役割は、従来、重要なタスクを訓練を受けたセキュリティ専門家が実行するか、少なくとも監督する必要があるという制約によって限定されてきました。しかし、人工知能(AI)や機械学習(ML)技術の高度化と規模の拡大に伴い、この概念は根本から覆されつつあります。データセキュリティの自動化とは、リスクの特定、サイバー脅威の検知と調査、迅速な対応や緩和策の適用など、幅広い活動を自動化する取り組みのことです。

Forcepoint DSPMにおけるAIを活用した精度

Artificial Intelligence

デジタルトランスフォーメーションは新たな時代を切り拓きましたが、今やさらに大きな変革が訪れようとしています。それは「AIトランスフォーメーション」です。人工知能は産業全体を急速に変革しており、データセキュリティも例外ではありません。データは現代のビジネスにとって生命線であり、イノベーションと成長の原動力となっています。

PDFビューアのログインページを装ったHTMLに注意してください

Email Security

フィッシング攻撃は、ユーザーを騙して個人情報を開示させるよう仕組まれた、ますます巧妙な手口へと進化しています。特に注目を集めている手法の一つに、PDFビューアのログインページを装ったフィッシングメールがあります。こうした偽装メールは、警戒心の薄いユーザーを誘い込み、メールアドレスやパスワードを入力させ、オンライン上のセキュリティを脅かしています。

データ保持ポリシーのベストプラクティス:ユーザーガイド

Data Security Everywhere

データの保存は、現在使っていない私物を保管する方法に例えることができます。最も簡単な方法は、すべてをガレージや屋根裏に放り込んで、後で必要になるかもしれないからと手元に残しておくことです。しかし、物をきちんと整理したり、もう必要のないものを処分したりすることを怠ると、この手抜きなやり方はすぐに逆効果になってしまいます。

AIがデータセキュリティを向上させている7つの事例

Artificial Intelligence

携帯電話は私たちの生活を一変させました――いや、私たちの行動のほぼすべてを変えたと言っても過言ではありません。まだ発展の初期段階ではありますが、人工知能(AI)も同様に広範な影響を及ぼすことになるでしょう。膨大なデータを分析し、パターンを特定するAIの能力は、自らが保有していることさえ気づいていないほどのデータを抱える企業にとって、かけがえのないツールとなるのです。

バンキング型トロイの木馬「Metamorfo」の分析

Malware

近年、バンキング型トロイの木馬がますます蔓延しています。本日は、ある特定のキャンペーンについて詳しく見ていきます。一般に「Metamorfo」として知られるこのマルウェアは、マルウェアを含むスパムメール(マルスパム)キャンペーンを通じて拡散し、ユーザーにHTML形式の添付ファイルをクリックさせるよう仕向けています。

ドキュメントからシナリオへ:ダークゲートのキャンペーンの舞台裏

Email Security

Darkgateの主な拡散手段の一つは、フィッシングメールです。メールアカウントを乗っ取り、悪意のある添付ファイルを配布することで、潜在的な被害者のネットワークへと拡散していきます。Darkgateは、XLSX、HTML、PDFなど、最も一般的な添付ファイル形式をいくつか使用しています。

貴社では、Microsoft 365の導入に向けた「Copilot」の導入準備は整っていますか?

Artificial Intelligence

生成AIは今、誰もが注目する最前線の技術であり、私が日々交わす会話の中でも頻繁に話題に上ります。好むと好まざるとにかかわらず、生成AIはすでに主流の技術となっており、あらゆる規模や業種の組織において、その技術戦略に組み込まれることが確実視されています。なぜでしょうか?

Forcepoint、AIを活用したDSPMを顧客に提供

Artificial Intelligence

本日、お客様に向けて「Forcepoint DSPM」をご紹介できることを嬉しく思います。これは、データセキュリティ・ポスチャー・マネジメント(DSPM)ソリューションであり、どこでもデータにアクセスして作業できる環境を実現し、人々の生産性を高めるという当社の「Data Security Everywhere」アプローチの基盤の一つです。Forcepoint DSPMはAIを活用し、攻撃者に悪用される前にデータセキュリティのリスクを迅速かつ正確に特定することで、データセキュリティを強化します。

あらゆる場所でのデータセキュリティ:発見と分類でダークデータを管理する

Artificial Intelligence

多くの組織が「クラウドファースト」の考え方を採用しています。その主な理由は、どこからでもデータにアクセスする必要がある従業員に柔軟性を提供できる点にあります。しかし、これにはデメリットもあります。パブリッククラウド、プライベートクラウド、あるいはハイブリッドクラウドや数え切れないほどのクラウドアプリケーションに依存することは、組織のデータが複数の場所に分散してしまうことを意味します。

フォースポイント、新たなパートナー支援フレームワークを発表

Partners

本日、Forcepointでは、新たなパートナー支援フレームワークを発表できることを大変嬉しく思います。この新しいフレームワークでは、「スペシャライゼーション」および「アドバンスト・スペシャライゼーション」を導入します。これにより、パートナーの皆様はForcepointの重点分野とより密接に連携できるようになり、自社の事業方針や能力に最適な分野に合わせて学習プランを調整することが可能になります。

情報漏洩を防ぐための9つのデータセキュリティのベストプラクティス

Data Security Everywhere

データ漏洩に関するニュースが、ほぼ毎日のように報じられています。この終わりの見えないニュースの連鎖において特に残念な点は、こうしたインシデントの多くが本来なら完全に防ぐことができたはずだということです。機密情報を保護することの緊急性はかつてないほど高まっていますが、同時に、それを実行するのにこれほど好機な時期もありません。

データを安全に守るためのクラウドセキュリティのベストプラクティス11選

CASB

「クラウドデータのセキュリティ」が具体的にどのようなものなのか、想像することさえ難しい場合があります。クラウドという概念は、明確な形や安定した境界を持たないものを連想させます。では、データを自分のすぐそばに閉じ込めたり、悪意のある攻撃者を締め出すために壁で囲んだりすることができない場合、どうすればクラウド上のデータを保護できるのでしょうか?

あらゆる場面でのデータセキュリティ:ポリシー自動化によるリアルタイムのリスク対応

Data Security Everywhere

CISOやその他のセキュリティ専門家にとって、組織の重要データを保護することは極めて重要です。データポリシーによる管理を活用して、規制対象データ、機密情報、その他の重要ファイルを保護することは、強固なサイバーセキュリティ戦略の重要な要素ですが、それだけでは不十分です。データの安全性を真に確保するためには、組織は誰が重要データにアクセスしているのか、そしてそのデータをどのように扱っているのかを把握する必要があります。

フォースポイント、CRNパートナープログラムガイドで5つ星評価を獲得

Awards

データ漏洩防止(DLP)分野の世界的リーダーであるForcepointは、CRNの「2024 CRNパートナープログラムガイド」において5つ星評価を獲得したことを大変光栄に思います。この評価は極めて限定的なものです。CRNは、パートナーコミュニティに対して並外れた貢献を行い、その取り組みを明確に示しているテクノロジーベンダーにのみ、この評価を授与しています。

「スポットライト・オン」シリーズ ? あらゆる場面におけるデータセキュリティの理解

Data Security Everywhere

最近、当社の「Spotlight On」動画シリーズをご覧になっていますか? 各動画は5分未満の短い長さで、変化し続けるサイバーセキュリティの現状を解説し、Forcepoint製品がどのように脅威をブロックし、機密データの流出や損失を防ぐかを説明しています。最初の5つのエピソードでは、生成AIツールに関連する特定のリスクを封じ込める方法を取り上げましたが、第2弾の動画では、データ損失防止(DLP)の仕組みと、「Data Security Everywhere」と呼ばれる革新的な戦略的アプローチに焦点を当てています。

あらゆる場面でのデータセキュリティ:メールにおけるデータの保護

Data Security Everywhere

「変化こそが唯一の不変である」――ギリシャの哲学者ヘラクレイトスのこの不朽の名言は、今日のデジタル環境において特に深く響くものです。従業員が完全リモート勤務、オフィスへの復帰、あるいはハイブリッド勤務といった働き方の変化に対応する中、企業は、あらゆる場所に散在するデータを取り扱いながら、従業員がどこからでも安全に働けるよう、その課題への適応を進めています。こうしたダイナミックな環境下において、電子メールは依然としてデータ漏洩の最も一般的な経路となっています。

Forcepoint、Forrester Wave?:セキュリティ・サービス・エッジ(2024年第1四半期)レポートにおいて「リーダー」に選出

Forrester

フォレスターは先日、「The Forrester Wave?: Security Service Edge Solutions, Q1 2024」レポートを発表しました。弊社がこのレポートにおいて「リーダー」に選出されたことを、大変光栄に思うとともに、嬉しく思っております。 当社のSSEプラットフォーム「Forcepoint ONE」について、レポートでは次のように評価されています。「Forcepoint ONE(現:Forcepoint Data Security Cloud)は、強力なデータ検知およびデータ損失防止機能を備えたソリューションを求める企業顧客にとって、優れた選択肢である。」 ?『The Forrester Wave?: Security Service Edge Solutions, Q1 2024』 当社は、フォレスターがデータセキュリティ機能の重要性を強調している点に、強く賛同します。

Forcepoint、Radicati Groupの「データ損失防止市場クアドラント2024」レポートにおいて「トッププレイヤー」に選出

Data Security Everywhere